拉雷斯实验室(Lares Labs)的最新研究结果强调,开展能模拟 “分散蜘蛛”(Scattered Spider)这一高级持续性威胁(APT)组织复杂攻击手法的真实威胁模拟演练,具有重要意义。

通过在受控模拟环境中融入真实事件数据,各机构能够主动评估自身在网络、终端及云环境中的防御能力,进而提升抵御高级持续性威胁的韧性。

拉雷斯实验室的研究核心是还原 “分散蜘蛛” 组织的完整攻击生命周期 —— 从通过社会工程学获取初始访问权限,到横向移动、权限提升,最终完成数据窃取的全过程。

与传统红队演练(通常聚焦孤立的技术漏洞利用)不同,拉雷斯实验室将道德黑客技术、定制黑客技术、定制化社会工程学手段与威胁模拟相结合,还原了近期多起高关注度数据泄露事件中所观察到的 “人为操纵与技术手段巧妙交织” 的攻击模式。

“分散蜘蛛” 组织自 2022 年 5 月起开始活跃,其攻击目标覆盖电信、业务流程外包(BPO)、酒店、零售、医疗健康及航空等多个行业。该组织的操作人员以英语为工作语言,且较为年轻,他们通过 SIM 卡劫持(SIM swapping)、钓鱼攻击和推送轰炸(push-bombing)等手段绕过多因素认证(MFA),随后安装合法的远程访问工具以实现持久化控制。

该组织的攻击行动还包括:利用 AWS 控制台、MicroBurst 等工具窃取定制化云凭证;发起 “自带易受攻击驱动程序”(Bring Your Own Vulnerable Driver,BYOVD)攻击 —— 通过名为 “STONESTOP” 的定制化加载器,部署微软签名的易受攻击驱动程序(如 “POORTRY”),以此禁用终端防御机制。

拉雷斯实验室的威胁模拟演练始于开源情报侦察:从领英(LinkedIn)和已泄露的凭证库中收集企业数据,随后通过仿冒域名(例如 “targetsname-sso [.] com” 这类与目标企业域名高度相似的域名)制作逼真的钓鱼诱饵。

演练参与者需应对 “多因素认证推送请求反复轰炸” 和 “SIM 卡劫持” 等场景带来的压力,迫使防御人员进行实时响应。后续演练阶段则模拟了多种权限提升手法,包括:滥用 Active Directory 证书服务(ADCS)、利用访问控制列表(DACL)配置错误、通过 Mimikatz 和 Jetcretz 工具窃取本地安全机构子系统(LSASS)或 NTDS.dit 文件中的凭证等。

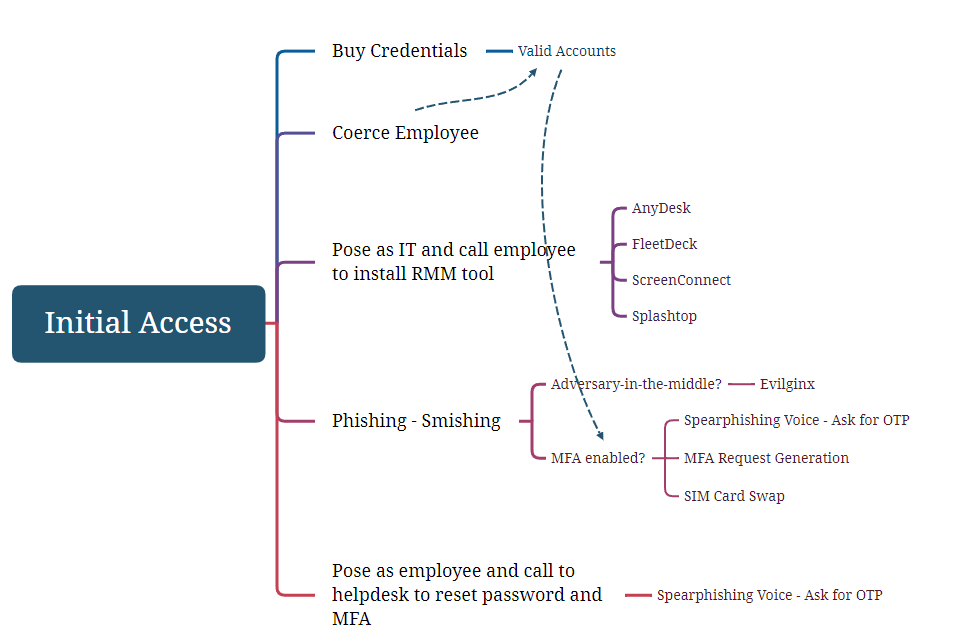

(注:原文中穿插的攻击手法补充信息如下:

- 获取凭证:购买凭证 —— 有效账户

- 胁迫员工:冒充 IT 人员联系员工,诱导安装远程监控管理(RMM)工具(如 FleetDeck、ScreenConnect、AnyDesk、Splashtop)

- 初始访问:钓鱼攻击(短信钓鱼、鱼叉式钓鱼)、语音钓鱼(索要一次性验证码 / 动态口令)、生成多因素认证请求、SIM 卡劫持;冒充员工联系服务台,申请重置密码及多因素认证)

在横向移动演练环节,防御人员需应对真实的单点登录(SSO)会话劫持,以及与 Proxifier 工具相关的流量重定向攻击 —— 这正是对 “分散蜘蛛” 组织利用云环境作为中转节点这一手法的模拟。

在云环境模拟中,演练会利用身份与访问管理(IAM)配置错误(如权限过度宽松的 “假设角色” 策略),横向渗透 EC2 实例并攻陷更多用户账户。这类演练旨在考验团队能否检测到异常 API 调用和可疑的凭证使用模式。

数据窃取场景中,攻击者会利用 Telegram 等加密消息平台传输小型高价值文件,并使用 Rclone 或 MEGAsync 等工具将批量数据传输至攻击者控制的云存储中。

参与者需识别隐蔽的数据流向并拦截秘密传输通道,进而优化监控规则与事件响应手册。

拉雷斯实验室的这种演练方法能提供可落地的情报:定制化的演练总结报告会明确指出防御盲区、流程错位和培训缺口。安全团队最终会获得优先级明确的改进建议,涵盖强化多因素认证策略、加固 Active Directory 配置、优化云安全态势,以及提升抵御钓鱼攻击的能力等方面。

“分散蜘蛛” 组织还常尽可能使用目标环境中自带的合法工具(如 ManageEngine、亚马逊云服务资产清单工具等),以降低被安全解决方案检测到的概率,实现低存在感攻击。

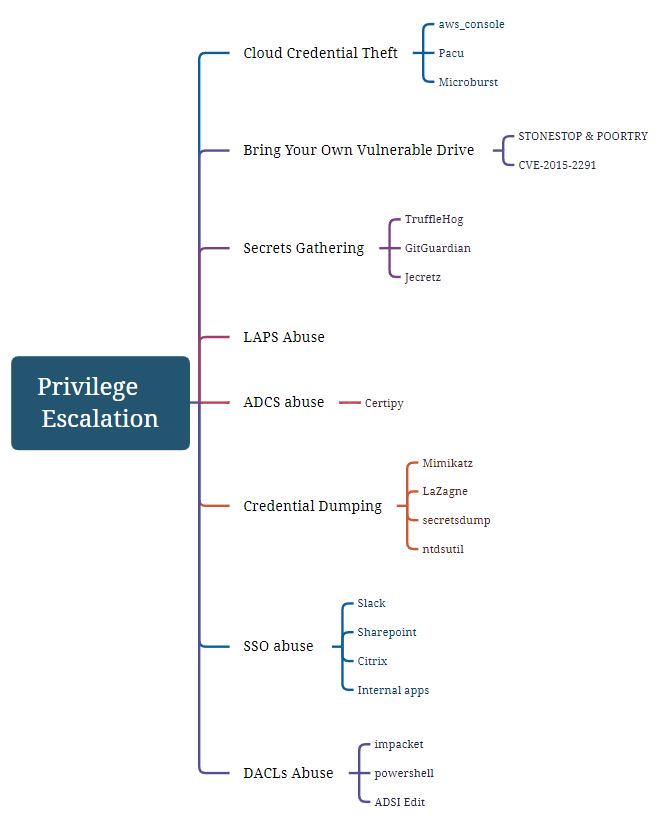

(“分散蜘蛛” 组织常用工具与攻击手法梳理:

- 云凭证窃取:AWS 控制台、MicroBurst

- 自带易受攻击驱动程序攻击:STONESTOP 加载器、POORTRY 驱动程序、CVE-2015-2291 漏洞

- 凭证收集:TruffleHog、GitGuardian、Jetcretz、本地管理员密码解决方案(LAPS)滥用

- 权限提升:滥用 ADCS(使用 Certipy 工具)

- 凭证窃取:Mimikatz、secretsdump 工具、LaZzagne 工具、ntdsutil 工具

- 横向移动:Slack、滥用单点登录(SSO)、SharePoint、Citrix、内部应用、impacket 工具、滥用访问控制列表(DACL)、PowerShell、ADSI Edit(Active Directory 服务接口编辑器))

随着 “分散蜘蛛” 组织的攻击手法不断演变,各机构面临双重挑战:填补技术漏洞与强化人员防御意识。

拉雷斯实验室的研究表明,在安全可控的环境中模拟真实攻击者的行为,比理论性演练更能有效提升防御准备能力。

通过针对 “分散蜘蛛” 等 APT 组织的实际战术、技术与流程(TTPs)测试自身防御控制措施,企业能从 “被动响应” 转向 “主动防御”,最终缩短攻击者在网络中的驻留时间(dwell time),降低潜在的财务损失与声誉损害。

拉雷斯实验室建议各机构定期开展威胁模拟演练,并结合 “分散蜘蛛”“UNC3944”“Octo Tempest” 等组织的最新情报更新演练场景。通过持续的 “对抗协作” 与迭代测试,防御人员可确保自身安全态势的进化速度,与所面临威胁的演变速度保持同步。

版权声明·<<<---红客联盟--->>>·免责声明

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。

联系我们:admin@chnhonker.com