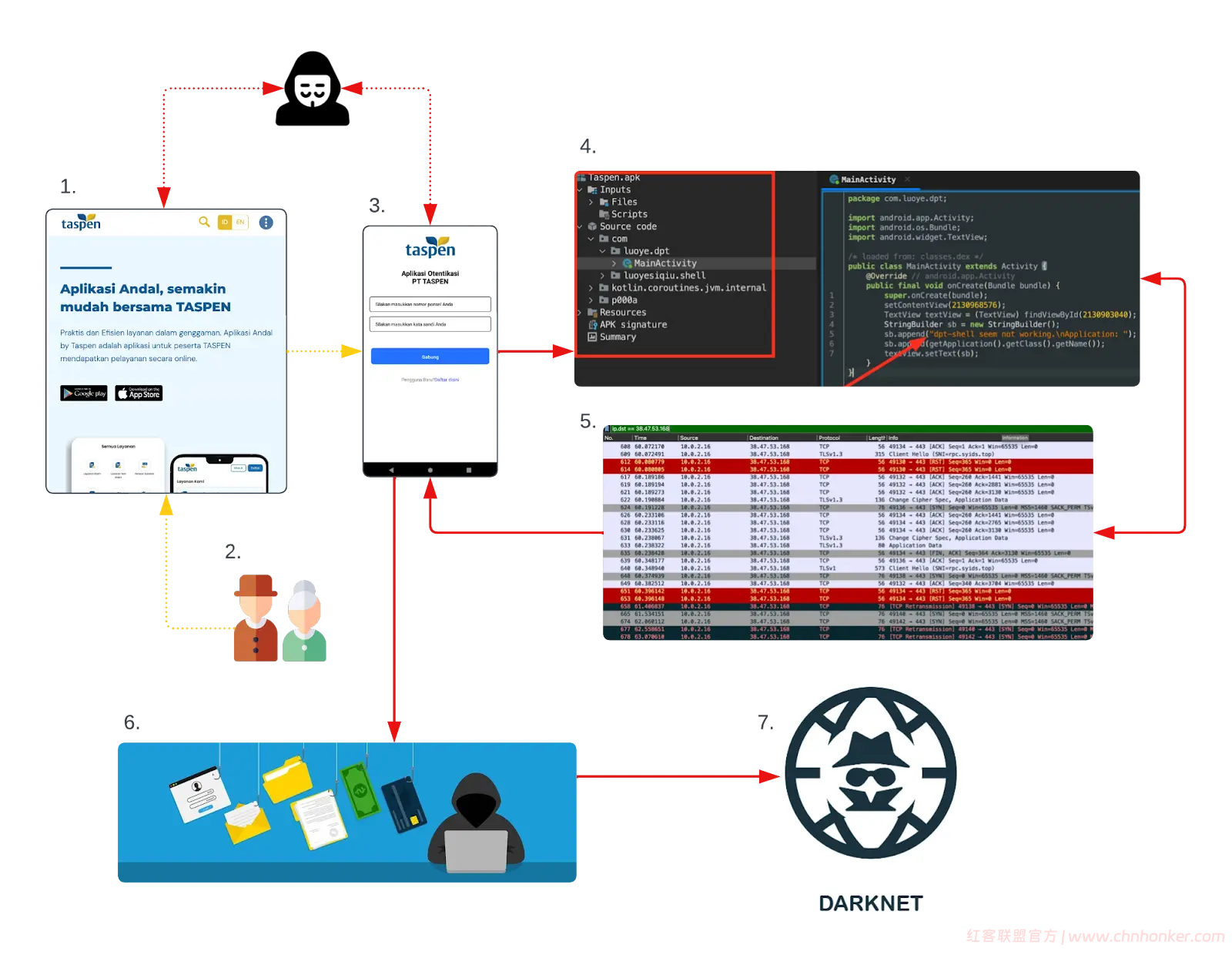

一种复杂的恶意软件活动已经出现,通过精心策划地利用对该国养老基金系统的信任,针对印度尼西亚最脆弱的数字公民。

该恶意作冒充 PT Dana Tabungan dan Asuransi Pegawai Negeri (TASPEN),这是一家国有养老基金,为数百万印度尼西亚公务员和退休人员管理着超过 159 亿美元的资产。

该活动代表了网络犯罪策略的令人不安的演变,将机构信任武器化,对越来越鼓励采用数字服务进行养老金管理的老年人进行大规模金融欺诈。

该攻击利用了托管在 taspen[.]安戈[.]cc,它模仿了一个官方移动应用程序下载页面,其中包含 TASPEN 的品牌和印度尼西亚口号“Aplikasi Andal, semudah bersama TASPEN”(一个可靠的应用程序,使用 TASPEN 很容易)。

该欺诈网站具有武器化的 Google Play 和 Apple App Store 按钮,Android 版本会直接下载恶意 APK 文件,而 iOS 按钮则以印尼语显示欺骗性维护消息以维护可信度。

CloudSEK 分析师通过威胁情报监控识别了这一活动,发现该恶意软件采用先进的规避技术来绕过传统的安全措施。

该恶意应用程序受到 DPT-Shell 的保护,DPT-Shell 是一种开源 Android 打包程序,可加密可执行代码并仅在运行时部署,从而有效地击败了安全研究人员使用的静态分析工具。

运行时有效负载部署和监控功能

该恶意软件最令人担忧的方面在于其复杂的部署机制和一旦安装在受害者设备上的全面监控功能。

执行后,DPT-Shell 保护系统首先解密内存中隐藏的恶意负载,然后将其作为名为 i111111.zip 的 ZIP 存档写入应用程序的私有code_cache目录。

这种运行时解包可确保真正的恶意功能对安全扫描程序完全隐藏,直到应用程序在实时设备上主动运行。

一旦运行,该恶意软件就会部署多个旨在全面数据盗窃的后台服务。

SmsService 组件提供持久的 SMS 拦截功能,自动读取和转发所有传入消息,包括关键的双因素身份验证代码。

同时,ScreenRecordService 可以对所有用户活动进行实时视觉监控,而 CameraService 则有助于面部视频捕获以收集生物识别数据。

这些组件与 ContactData 类协同工作,该类系统地泄露受害者的完整通讯簿,包括姓名、电话号码、电子邮件地址和通话记录。

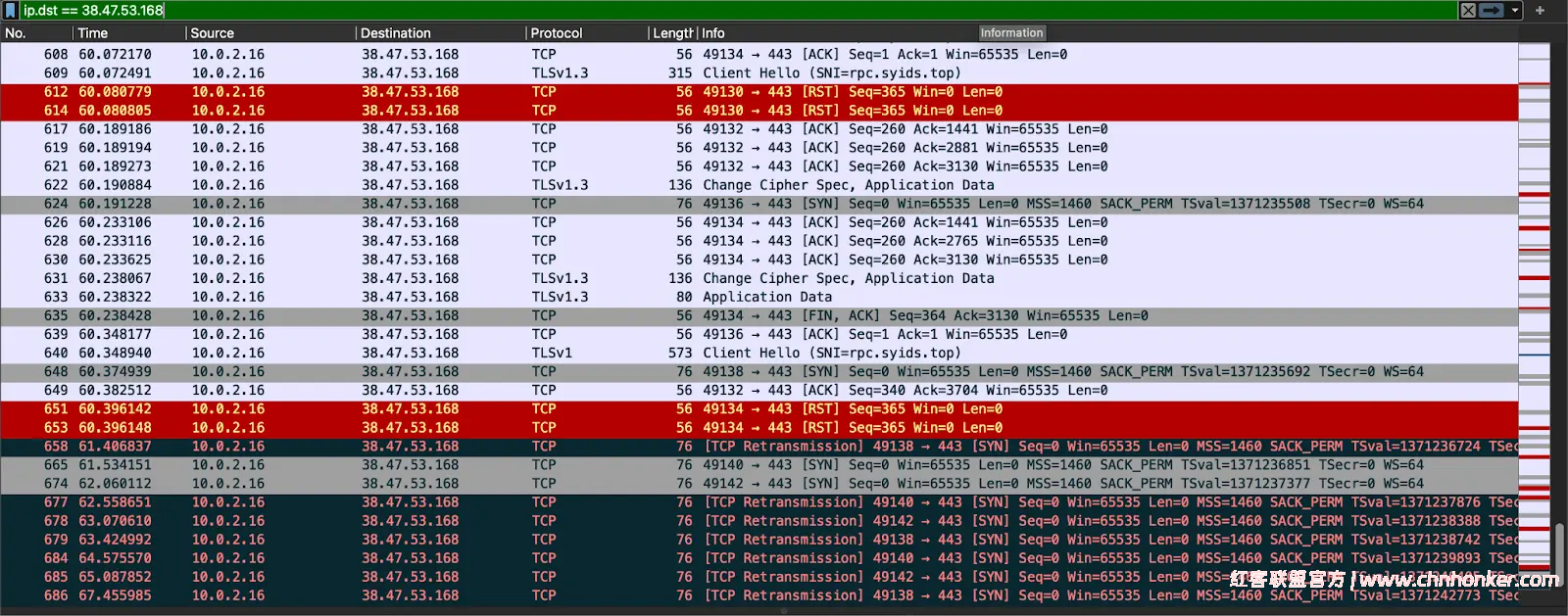

该恶意软件通过用于凭据盗窃的 HTTP POST 请求和用于实时命令执行的持久 WebSocket 连接,rpc.syids.top 与其命令和控制服务器建立加密通信。

当受害者输入他们的银行凭据时,恶意软件会加密并传输这些数据,同时故意显示印度尼西亚错误消息以掩盖成功泄露,从而造成简单登录尝试失败的错觉。

归因分析揭示了指向中文威胁行为者的强大语言指标,在网络钓鱼基础设施和 C2 服务器响应中都发现了简体中文错误消息。

该活动的成功有可能为针对其他关键印度尼西亚公共机构的类似攻击开创一个危险的先例,可能会影响数百万依赖数字政府服务来满足基本金融和医疗保健需求的公民。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。