一个严重的零日远程代码执行 (RCE) 漏洞(跟踪为 CVE-2025-7775)正在影响全球 28,000 多个 Citrix 实例。

该漏洞正在野外被积极利用,促使美国网络安全和基础设施安全局 (CISA) 将其添加到其已知利用漏洞 (KEV) 目录中。

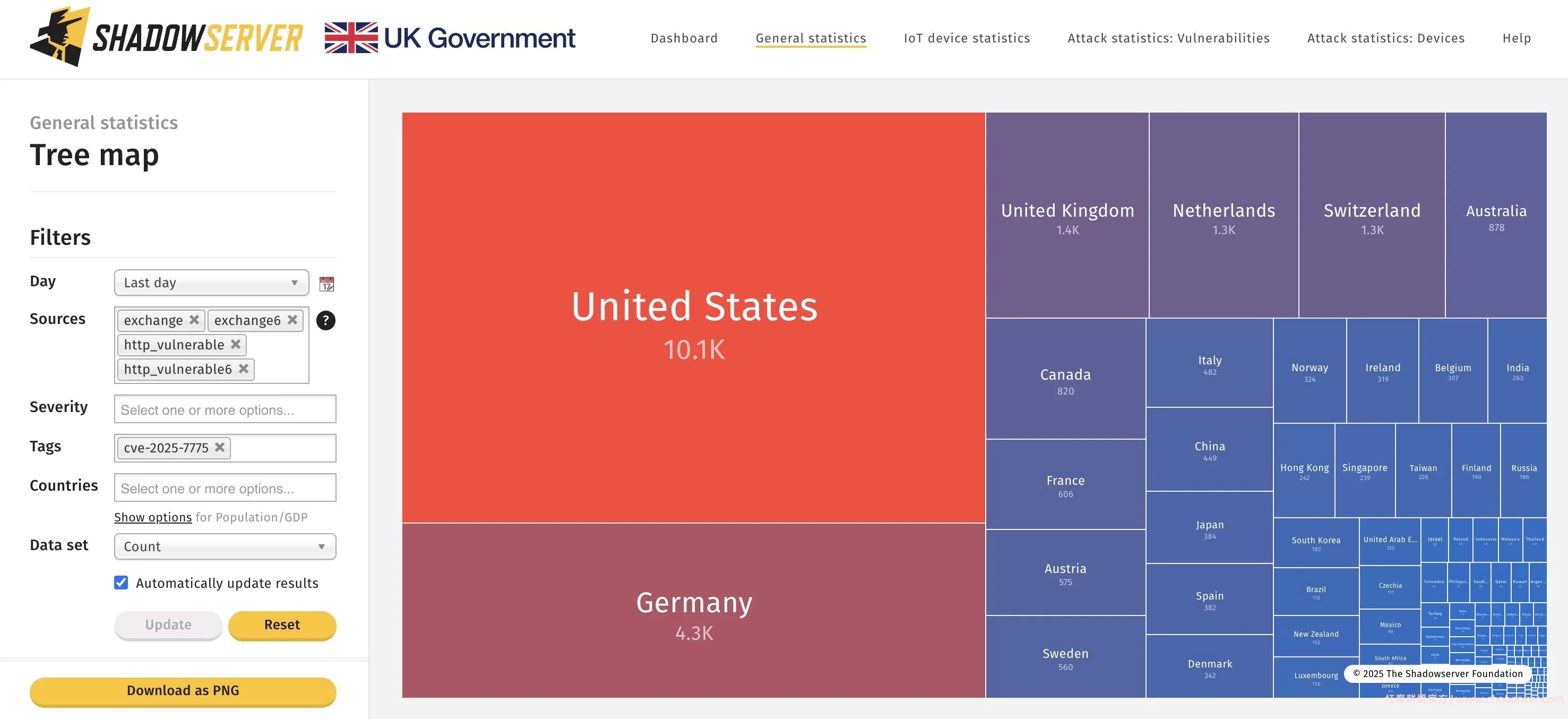

Shadowserver 基金会发现,截至 2025 年 8 月 26 日,仍有超过 28,200 台服务器未打补丁,其中最集中的易受攻击系统位于美国和德国。

Citrix 已发布补丁,并敦促管理员立即应用这些补丁以防止系统受到损害。对此漏洞的积极利用构成了重大威胁,因为它允许未经身份验证的攻击者在受影响的服务器上执行任意代码,从而可能导致整个系统接管、数据盗窃和进一步的网络渗透。

CVE-2025-7775:严重的 RCE 缺陷

远程代码执行漏洞是最严重的安全漏洞之一,CVE-2025-7775 也不例外。它允许远程攻击者在不需要任何凭据的情况下在易受攻击的 Citrix 服务器上运行恶意代码。

| 漏洞详情 | 信息 |

|---|---|

| CVE 编号 | CVE-2025-7775 漏洞 |

| 漏洞类型 | 未经身份验证的远程代码执行 (RCE) |

| 地位 | 在野外被积极利用 (CISA KEV) |

| 受影响的实例 | 超过28,200人(截至2025年8月26日) |

| 主要缓解措施 | 从 Citrix 安全公告 CTX694938 应用补丁 |

| 受影响最大的国家/地区 | 美国, 德国 |

这种级别的访问可能使威胁行为者能够部署勒索软件、安装后门以进行持久访问、窃取敏感的公司数据或使用受感染的服务器作为枢轴点来攻击网络内的其他系统。

“零日”名称表明攻击者在 Citrix 提供官方补丁之前就利用了该漏洞。这为威胁行为者提供了破坏暴露系统的关键机会窗口。

鉴于 Citrix 产品在企业环境中广泛用于安全远程访问和应用程序交付,此漏洞的潜在影响是巨大的。成功的漏洞可能会扰乱业务运营并导致重大的财务和声誉损失。

CISA 确认了野外利用行为,凸显了立即采取行动的紧迫性。通过将 CVE-2025-7775 添加到 KEV 目录中,CISA 要求美国联邦文职行政部门 (FCEB) 机构在指定的截止日期前修补其系统,这是所有组织都应遵守的指令。

该漏洞的广泛性影响了全球数以万计的服务器,这意味着随着越来越多的攻击者将该漏洞武器化,自动攻击可能会升级。

Citrix 发布了安全公告 CTX694938,其中包含必要的补丁信息和指南。主要和最有效的缓解措施是立即将更新应用于所有受影响的实例。

对于无法立即修补的组织,查看服务器日志中是否有任何入侵指标 (IoC) 至关重要,例如异常进程或出站网络连接。

将易受攻击的服务器与互联网隔离并部署 Web 应用程序防火墙 (WAF) 规则来阻止漏洞利用尝试可以作为临时补偿控制。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。