谷歌浏览器的V8 JavaScript引擎已被一个严重的类型混淆零日漏洞攻破,该漏洞编号为CVE-2025-10585,这是2025年发现的第六个被积极利用的Chrome零日漏洞。

这个高危漏洞的CVSS 3.1评分估计为8.8分,它能通过复杂的内存破坏技术绕过Chrome的沙箱保护,实现远程代码执行。

该漏洞通过一种类型混淆攻击利用了Chrome的V8 JavaScript引擎,这种攻击会操纵TurboFan即时编译器的优化假设。

安全研究人员已证实,目前存在针对加密货币钱包的活跃攻击活动以及间谍行动,威胁 actor 利用该漏洞执行任意 shellcode 并突破 Chrome 的渲染进程沙箱。

V8类型混淆机制

V8中的类型混淆漏洞是针对现代浏览器的最复杂攻击向量之一。

CVE-2025-10585漏洞通过在JavaScript对象属性访问期间破坏内联缓存(IC)机制,利用了Chrome的性能优化系统。

NullSecurityX表示,当恶意JavaScript代码创建经过特殊设计的Proxy对象,从而欺骗V8的类型推断系统时,该漏洞就会显现。

在TurboFan编译过程中,引擎会根据运行时反馈对对象类型做出关键假设。

攻击者可以通过实现返回意外数据类型的自定义获取函数来颠覆这些假设,导致编译器生成不正确的内存访问模式。

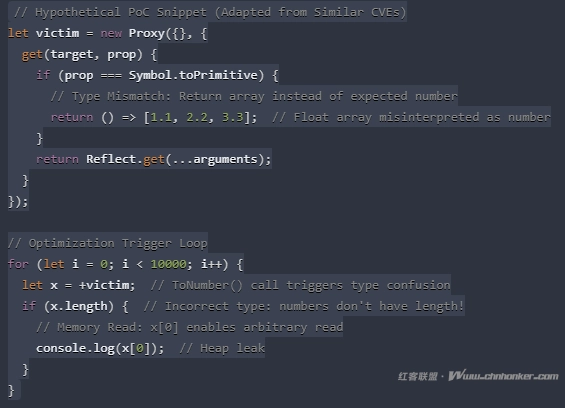

技术利用链始于创建一个包含Symbol.toPrimitive处理器的JavaScript对象,当V8期望一个原始数字时,该处理器会返回一个数组。

当ToNumber()转换操作被反复调用时(通常是通过算术运算),V8的Maglev和TurboFan编译器会基于错误的类型假设对代码路径进行优化。

这段代码展示了攻击者如何操纵V8的类型系统来实现内存损坏。

该漏洞允许构造“地址获取”(addrof)和“伪造对象”(fakeobj)原语,这些是包括面向返回编程(ROP)链构造在内的高级利用技术的基本构建块。

| 风险因素 | 详情 |

| 受影响产品 | 谷歌浏览器 < 140.0.7339.185(Windows/Linux/macOS系统)基于Chromium的浏览器(Edge、Brave、Opera等) |

| 影响 | 远程代码执行 |

| 利用前提条件 | 用户访问恶意网页,JavaScript已启用,即时编译优化处于激活状态 |

| CVSS 3.1评分 | 8.8(高) |

利用影响

攻击链通常始于社会工程学技术,引导受害者访问包含漏洞利用代码的恶意网站。

威胁情报报告显示,高级攻击者正将此漏洞与权限提升漏洞利用相结合,以安装持久性恶意软件、窃取加密货币私钥并开展针对性监控行动。

这种漏洞的基于网络的攻击向量只要求用户访问一个已被入侵的网站,这使其在大规模利用时特别危险。

谷歌的威胁分析小组已将部分利用活动归咎于商业间谍软件供应商和国家行为体,这凸显了该漏洞在情报行动中的战略价值。

该漏洞使攻击者能够绕过Chrome的多进程架构和网站隔离功能,而这些功能传统上被认为是强大的防御机制。

加密货币安全公司报告称,出现了专门针对Chrome用户的钱包 draining 攻击,被盗资金被追踪到与已知网络犯罪组织相关的地址。

这些攻击表明,除了传统的间谍活动应用外,该漏洞还会产生实际的财务影响。

该漏洞影响Windows、macOS和Linux平台上所有版本低于140.0.7339.185的Chrome浏览器,以及基于Chromium的浏览器,包括微软Edge、Brave和Opera。

谷歌已发布修复该漏洞的紧急补丁,全球大多数Chrome安装版本已部署自动更新。

组织应监控网络流量,留意与类型混淆利用技术相关的可疑模式,并在可行情况下实施应用程序白名单。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。