一个学术团队设计了一种新颖的攻击方式,可用于将 5G 连接降级到较低一代,而无需依赖流氓基站 (gNB)。

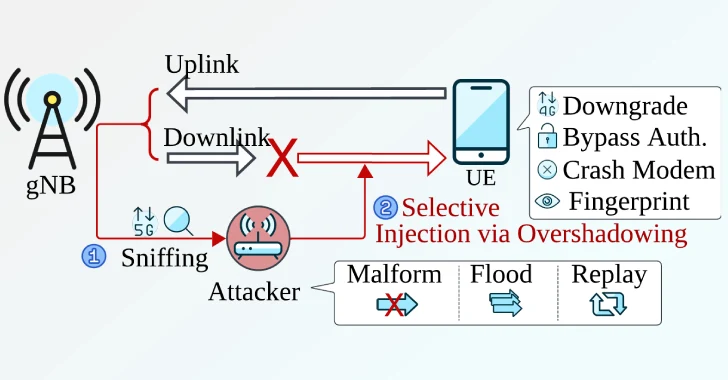

根据新加坡科技与设计大学 (SUTD) 的 ASSET(自动化系统安全)研究小组的说法,这次攻击依赖于一个名为 Sni5Gect(“嗅探 5G 注入”的缩写)的新开源软件工具包,该工具包旨在嗅探基站和用户设备(UE,即手机)之间发送的未加密消息,并通过无线方式向目标 UE 注入消息。

根据罗世杰、马修斯·加贝利尼、苏迪普塔·查托帕迪亚伊和周建英的说法,该框架可用于执行诸如使UE调制解调器崩溃、降级到前几代网络、指纹识别或绕过身份验证等攻击。

研究人员表示:“与使用限制许多 5G 攻击实用性的流氓基站不同,SNI5GECT在通信中充当第三方,静默嗅探消息,并通过在 UE 连接过程中解码嗅探到的消息来跟踪协议状态。“然后,状态信息用于在下行链路通信中注入有针对性的攻击有效负载。”

研究结果建立在 ASSET 2023 年底的一项先前研究的基础上,该研究发现联发科和高通公司(统称为 5Ghoul)的 5G 移动网络调制解调器固件实现存在 14 个缺陷,这些缺陷可用于发起攻击以断开连接、冻结涉及手动重启的连接或将 5G 连接降级为 4G。

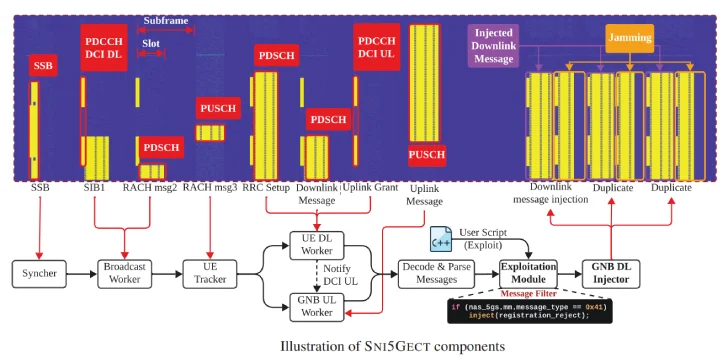

Sni5Gect 攻击旨在在初始连接过程中被动嗅探消息,实时解码消息内容,然后利用解码后的消息内容注入有针对性的攻击有效负载。

具体来说,攻击旨在利用身份验证过程之前的阶段,此时 gNB 和 UE 之间交换的消息不会被加密。因此,威胁模型不需要了解 UE 的凭据即可嗅探上行链路/下行链路流量或注入消息。

研究人员表示:“据我们所知,SNI5GECT 是第一个为研究人员提供无线嗅探和有状态注入功能而无需流氓 gNB 的框架。

“例如,攻击者可以利用从 RACH 进程到 NAS 安全上下文建立的短 UE 通信窗口。这样的攻击者会主动监听来自 gNB 的任何 RAR 消息,gNB 提供 RNTI 来解码进一步的 UE 消息。

这使得威胁行为者能够使受害者设备上的调制解调器崩溃,对目标设备进行指纹识别,甚至将连接到 4G 的连接降级,4G 具有已知漏洞,攻击者可以利用这些漏洞随着时间的推移跟踪 UE 位置。

在针对包括 OnePlus Nord CE 2、三星 Galaxy S22、谷歌 Pixel 7 和华为 P40 Pro 在内的五款智能手机的测试中,该研究在上行链路和下行链路嗅探方面实现了 80% 的准确率,并成功地从最远 20 米(65 英尺)的距离注入消息,成功率为 70-90%。

全球移动通信系统协会 (GSMA) 是一个代表全球移动网络运营商并开发新技术的非营利性行业协会,该协会承认了这一多阶段降级攻击,并为其分配了标识符 CVD-2024-0096。

研究人员总结道:“我们认为SNI5GECT是 5G 安全研究的基本工具,它不仅可以实现无线 5G 利用,还可以推进未来对分组级 5G 入侵检测和缓解、5G 物理层安全增强等方面的研究。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。