网络安全研究人员在 2024 年 5 月至 2025 年 7 月期间发现了五个不同的活动集群,这些活动集群与名为 Blind Eagle 的持续威胁行为者有关。

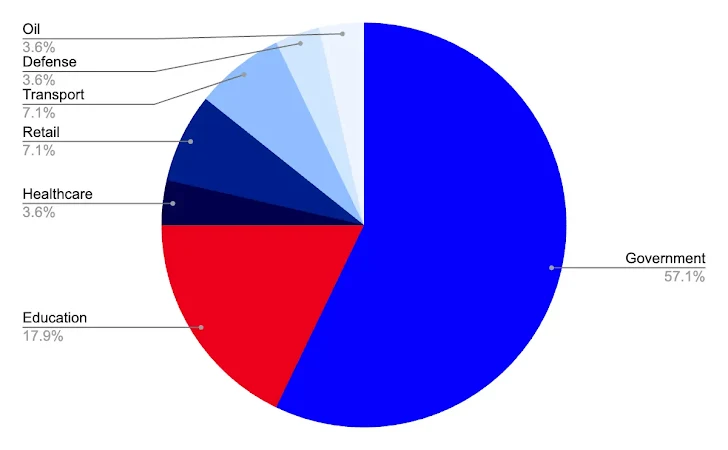

Recorded Future Insikt Group 观察到的这些攻击针对各种受害者,但主要发生在哥伦比亚政府内部,包括地方、市和联邦各级。这家威胁情报公司正在以 TAG-144 的名义跟踪该活动。

“尽管这些集群具有相似的策略、技术和程序 (TTP),例如利用开源和破解的远程访问木马 (RAT)、动态域提供商和合法互联网服务 (LIS) 进行暂存,但它们在基础设施、恶意软件部署和其他作方法方面存在显着差异,”这家万事达卡旗下的公司表示。

至少从 2018 年开始,Blind Eagle 就一直以南美洲的组织为目标,这些攻击反映了网络间谍活动和经济驱动的动机。他们最近的活动证明了这一点,这些活动涉及与银行相关的键盘记录和浏览器监控,以及使用各种远程访问木马 (RAT) 针对政府实体。

该组织的攻击目标包括司法和税务机关,以及金融、石油、能源、教育、医疗保健、制造和专业服务领域的实体。这些业务主要覆盖哥伦比亚、厄瓜多尔、智利和巴拿马,在某些情况下,还覆盖北美的西班牙语用户。

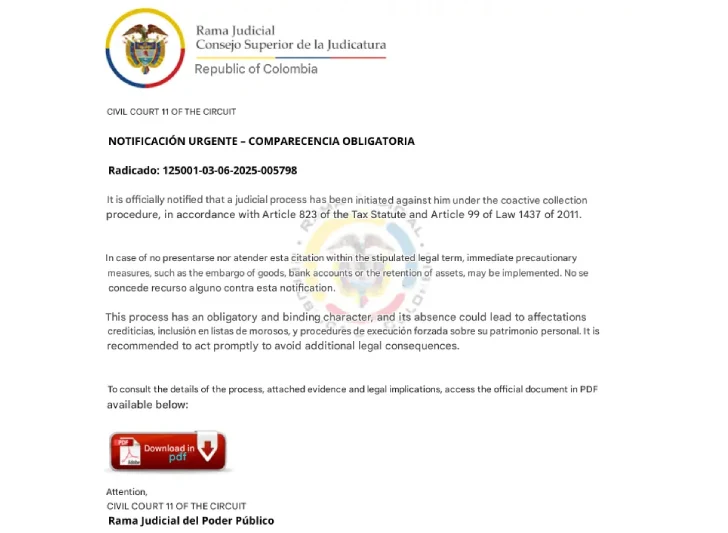

攻击链通常涉及使用冒充当地政府机构的鱼叉式网络钓鱼诱饵来诱使收件人打开恶意文档或点击使用 cort[.]作为,acortaurl[.]com 和 gtly[.]自。

Blind Eagle 在尝试导航到哥伦比亚或厄瓜多尔境外攻击者控制的基础设施时,利用受感染的电子邮件帐户发送消息,并利用地理围栏技巧将用户重定向到官方政府网站。

“TAG-144 的命令和控制 (C2) 基础设施通常包含来自哥伦比亚 ISP 的 IP 地址以及 Proton666 等虚拟专用服务器 (VPS) 和 Powerhouse Management、FrootVPN 和 TorGuard 等 VPN 服务,”Recorded Future 说。通过使用动态 DNS 服务(包括 duckdns[.]org,ip-ddns[.]com 和 noip[.]com。

该威胁组织还利用合法的互联网服务,例如 Bitbucket、Discord、Dropbox、GitHub、Google Drive、互联网档案馆、lovestoblog.com、Paste.ee、Tagbox 和鲜为人知的巴西图像托管网站,来暂存有效负载,以掩盖恶意内容并逃避检测。

威胁行为者最近精心策划的活动使用 Visual Basic 脚本文件作为植入器,在运行时执行动态生成的 PowerShell 脚本,然后访问外部服务器以下载负责加载 Lime RAT、DCRat、AsyncRAT 或 Remcos RAT 的注入器模块。

撇开区域重点不谈,该黑客组织自出现以来一直依赖相同的技术,这突显了“成熟的方法”如何继续在该地区产生高成功率。

Recorded Future 对 Blind Eagle 活动的分析发现了五个活动集群——

- 集群 1(2025 年 2 月至 7 月),专门针对哥伦比亚政府实体,使用 DCRat、AsyncRAT 和 Remcos RAT

- 集群 2(2024 年 9 月至 12 月),通过 AsyncRAT 和 XWorm 针对哥伦比亚政府和教育、国防和零售部门的实体

- 集群 3(从 2024 年 9 月到 2025 年 7 月),其特点是部署 AsyncRAT 和 Remcos RAT

- 集群 4(从 2024 年 5 月到 2025 年 2 月),它与归因于 TAG-144 的恶意软件和网络钓鱼基础设施相关联,网络钓鱼页面模仿 Banco Davivienda、Bancolombia 和 BBVA

- 集群 5(2025 年 3 月至 7 月),与 Lime RAT 和在集群 1 和 2 中观察到的破解 AsyncRAT 变体相关

这些活动中使用的数字信件带有 SVG 附件,然后它连接到 Discord CDN 以检索 JavaScript 有效负载,而 JavaScript 有效负载则从 Paste.ee 获取 PowerShell 脚本。PowerShell 脚本旨在解码和执行另一个 PowerShell 有效负载,该有效负载获取托管在 Internet Archive 上的 JPG 图像,并从中提取嵌入式 .NET 程序集。

有趣的是,之前曾观察到攻击中使用的 AsyncRAT 破解版与威胁行为者 Red Akodon 和 Shadow Vector 发起的入侵活动有关,这两者在过去一年中都以哥伦比亚为目标。

在分析期间观察到的 Blind Eagle 活动中,近 60% 针对政府部门,其次是教育、医疗保健、零售、交通、国防和石油垂直行业。

“尽管 TAG-144 针对其他部门,偶尔与厄瓜多尔等其他南美国家以及美国讲西班牙语的受害者的入侵有关,但其主要关注点始终集中在哥伦比亚,特别是政府实体,”Recorded Future 说。

“这种持续的目标引发了人们对威胁组织真正动机的质疑,例如它是否仅仅作为利用既定工具、技术和货币化策略的经济驱动的威胁行为者运作,或者国家支持的间谍活动的元素是否也在发挥作用。”

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。