2025 年 8 月下旬,一场针对伊朗海上通信基础设施的复杂网络破坏活动展开,切断了数十艘船只的重要卫星链路和导航设备。

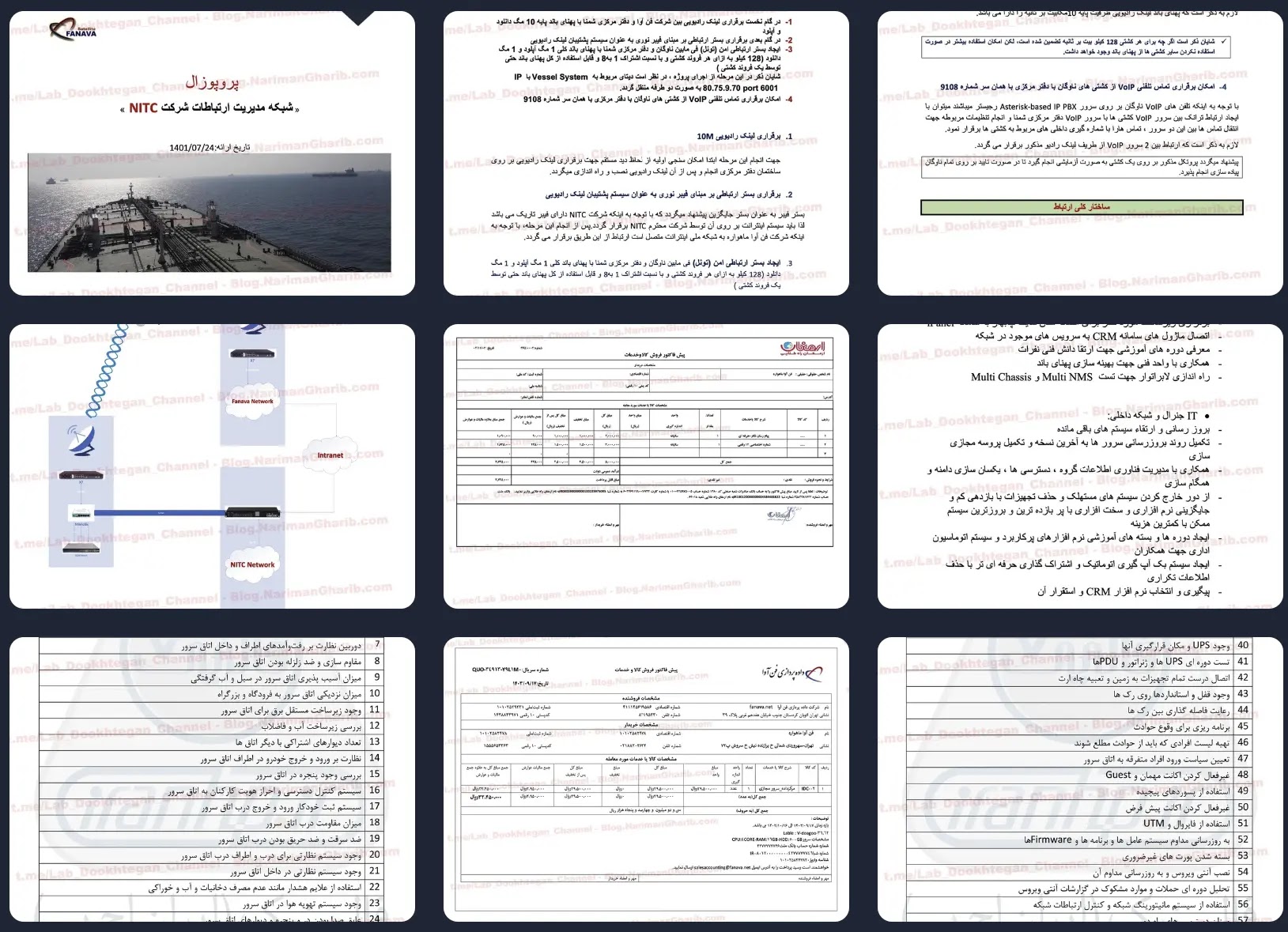

攻击者没有单独瞄准每艘船只——这是一场跨国际水域的后勤噩梦——而是渗透了 Fanava Group,这是一家负责与伊朗受制裁油轮船队进行卫星通信的 IT 提供商。

通过破坏该公司过时的 iDirect Falcon 终端,他们获得了对运行内核 2.6.35 的 Linux 系统的 root 访问权限,并通过集中式 MySQL 数据库映射了整个船只星座。

最初的违规媒介似乎利用了传统 Falcon 管理控制台中未修补的漏洞,允许威胁行为者执行特权命令并窃取网络映射。

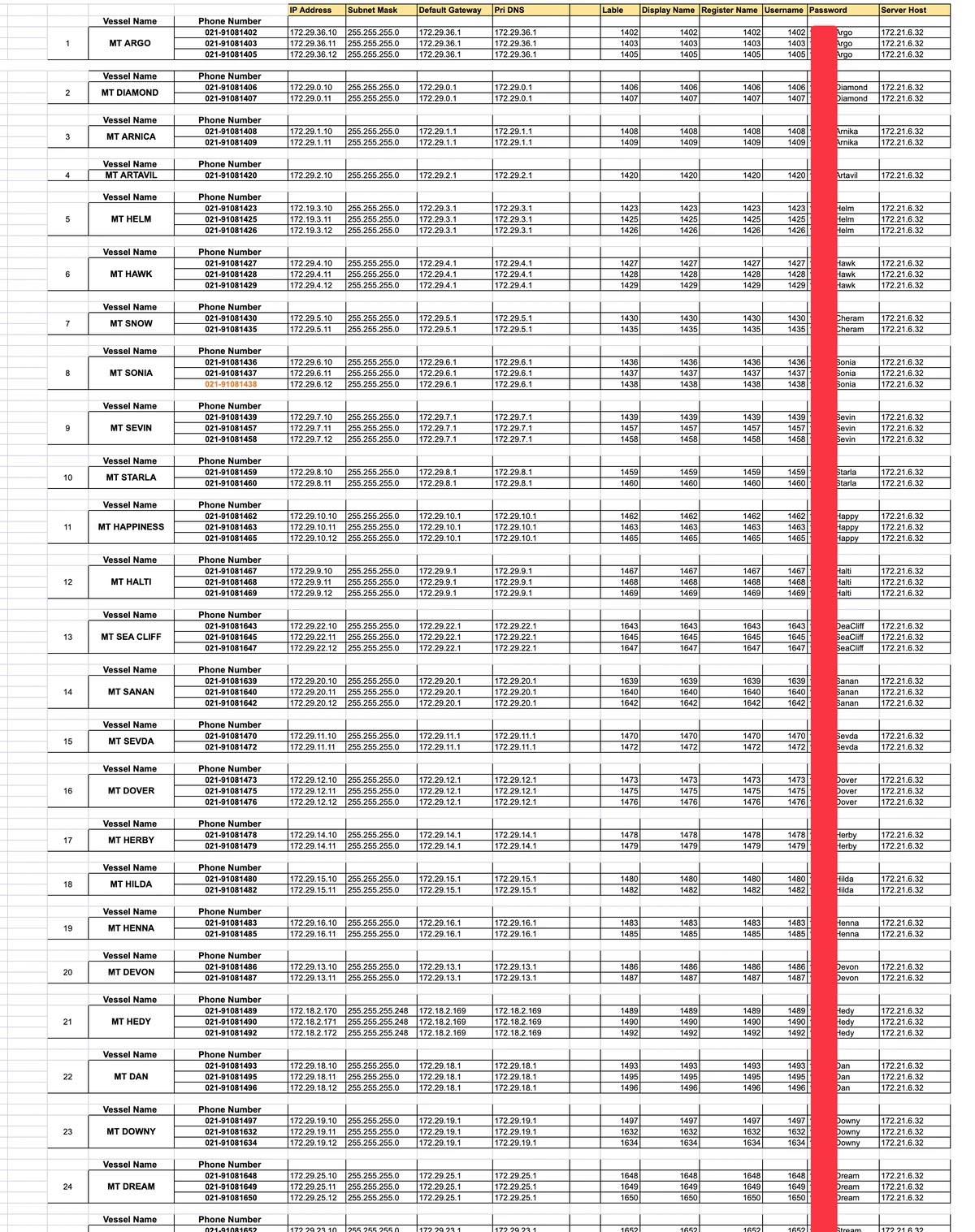

进入后,他们以纯文本形式收集了调制解调器序列号、网络 ID 和 IP 电话系统配置,包括“1402@Argo”和“1406@Diamond”等凭据。

然后,这些细节被武器化以策划同步停电:电子邮件和 FBB SIM 卡通信失败,自动天气更新停止,港口协调信号几乎立即消失。

Nariman Gharib 研究人员发现,这项名为 Lab-Dookhtegan 的活动并不是一次性的破坏。

可追溯到 5 月的电子邮件日志显示,持续访问和定期“节点关闭”测试,证实攻击者在发起破坏性结局之前保持了对网络的控制数月。

8 月 18 日,他们执行了“焦土”序列,用归零的数据覆盖了卫星调制解调器上的多个存储分区,导致远程恢复变得不可能。

在向中国秘密石油转移愈演愈烈之际,袭击者削弱了伊朗受制裁的舰队——NITC 和 IRISL,对该国的逃避制裁能力造成了打击。

如果没有通信链路,油轮就有可能偏离航线或成为登船和扣押的容易目标。该行动的精确性强调了深入的侦察阶段,使威胁行为者能够在最糟糕的战略时刻提供最大程度的破坏性有效载荷。

感染机制

该恶意软件的感染机制依赖于多阶段方法:通过未受保护的管理端口进行初始访问、通过从 MySQL 转储中收集的 SSH 密钥进行横向移动以及部署破坏性脚本。

在受感染的 Falcon 控制台上获得 root 后,攻击者执行了类似于以下命令:

dd if=/dev/zero of=/dev/mmcblk0p1 bs=1M

dd if=/dev/zero of=/dev/mmcblk0p2 bs=1M这些命令系统地擦除主存储分区和恢复切片,确保终端的固件和配置在没有物理干预的情况下无法恢复。

同时,SQL 查询提取了舰队蓝图:-

SELECT serial_number, vessel_name, network_id

FROM modems;有了这些数据,攻击者就使用一个编排脚本在 64 艘船上自动执行凭据注入和关闭序列。

通过嵌入恶意 cron 条目,他们实现了持久性和定时执行,在经过计算以最大限度地造成运营混乱的时刻触发停电。

这种感染链凸显了隔离管理接口和对关键卫星通信系统实施严格补丁制度的重要性。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。