2025 年 8 月初,安全研究人员发现了一场史无前例的活动,通过看似无害的快捷方式文件针对印度的 BOSS Linux 安装。

这些伪装成 PDF 文档的文件利用 Linux 桌面环境固有的 .desktop 格式来传递和执行恶意负载。

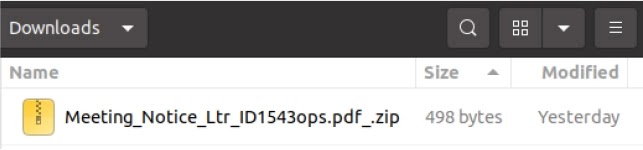

初始访问权限是通过鱼叉式网络钓鱼电子邮件获得的,其中包含名为“Meeting_Notice_Ltr_ID1543ops.pdf_.zip”的 ZIP 存档。

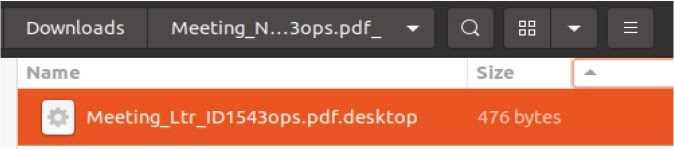

解压缩后,该存档会显示一个标记为 Meeting_Ltr_ID1543ops.pdf.desktop 的文件,该文件在执行后会静默下载并部署专为 x86-64 系统定制的 ELF 有效负载。

Cyfirma 分析师发现,.desktop 快捷方式包含一个嵌入式 bash 命令,该命令在 /tmp 下生成一个带时间戳的临时文件,通过 curl 从远程服务器检索十六进制编码的有效负载,使用 xxd 将其转换为二进制文件,然后分配执行权限在后台启动之前。

为了保持合法性的假象,该脚本在 Firefox 中同时打开托管在 Google Drive 上的良性 PDF,从而转移用户的怀疑。

这种双平台策略使威胁行为者组织 APT36 能够在 Windows 和 Linux 环境之间切换,以非凡的隐蔽性瞄准政府基础设施。

该活动的影响是多方面的:一旦激活,ELF 二进制文件就会通过 systemd 服务和 cron 作业建立持久性,将敏感数据泄露到硬编码的命令和控制服务器 modgovindia.space:4000,并使用混淆的 DNS 查询通过非标准端口进行通信。

2025 年 7 月创建的 securestore.cv 和 modgovindia.space 等域名注册已被标记为支持该活动的恶意基础设施。

这些域的快速部署和定制的有效载荷凸显了 APT36 不断发展的复杂性和对印度公共部门的战略重点。

感染机制

深入研究感染机制,就会发现一系列精心策划的行动,旨在隐身和持久性。

.desktop 文件的 Exec 行封装了 bash 命令。检索到的十六进制编码文件 Mt_dated_29.txt 是 ELF 有效负载的原始表示,其 MD5 哈希值(对于 .elf 二进制文件)与 VirusTotal 上找到的哈希值匹配。5bfeeae3cc9386513dc7c301c61e67a7

执行后,有效负载的 ELF 标头确认静态链接的 64 位 LSB 可执行文件,其异常部分标头可能旨在防止静态分析。

代码转换和执行后,有效负载安装名为 system-update.service 的用户级 systemd 服务,并注入一个在重新启动时执行的 cron 条目。.config/systemd/systemd-update

这可确保恶意二进制文件在没有用户干预的情况下重新启动。此外,该恶意软件利用非阻塞 UDP 套接字和电子轮询与 modgovindia.space 进行基于 DNS 的 C2 通信,从而促进命令检索和数据泄露。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。