网络钓鱼即服务 (PhaaS) 平台不断发展,为攻击者提供了更快、更便宜的方式来入侵公司帐户。现在,ANY.RUN 的研究人员发现了一个新进入者:Salty2FA,这是一种网络钓鱼工具包,旨在绕过多种双因素身份验证方法并绕过传统防御。

Salty2FA 已经在美国和欧盟的活动中被发现,它通过针对从金融到能源等行业将企业置于风险之中。其多阶段执行链、规避基础设施以及拦截凭据和 2FA 代码的能力使其成为今年最危险的 PhaaS 框架之一。

为什么 Salty2FA 为企业提高风险

Salty2FA 能够绕过推送、短信和基于语音的 2FA,这意味着被盗的凭据可以直接导致帐户接管。该工具包已经针对金融、能源和电信行业,将常见的网络钓鱼电子邮件转变为高影响力的违规行为。

谁成为目标?

任何。 RUN 分析师绘制了 Salty2FA 活动地图,发现活动跨越多个地区和行业,其中美国和欧盟企业受到的打击最为严重。

| 地区 | 重点目标行业 |

| 美国 | 金融、医疗保健、政府、物流、能源、IT 咨询、教育、建筑 |

| 欧洲(英国、德国、西班牙、意大利、希腊、瑞士) | 电信、化工、能源(包括太阳能)、工业制造、房地产、咨询 |

| 全球 / 其他 | 物流、IT、冶金(印度、加拿大、法国、拉丁美洲) |

Salty2FA 什么时候开始冲击企业?

根据 ANY.RUN Sandbox 和 TI 的数据,Salty2FA 活动于 2025 年 6 月开始获得动力,早期痕迹可能可以追溯到 3 月至 4 月。已确认的活动自 7 月下旬以来一直活跃,一直持续到今天,每天都会产生数十次新的分析会议。

真实案例:Salty2FA 如何剥削企业员工

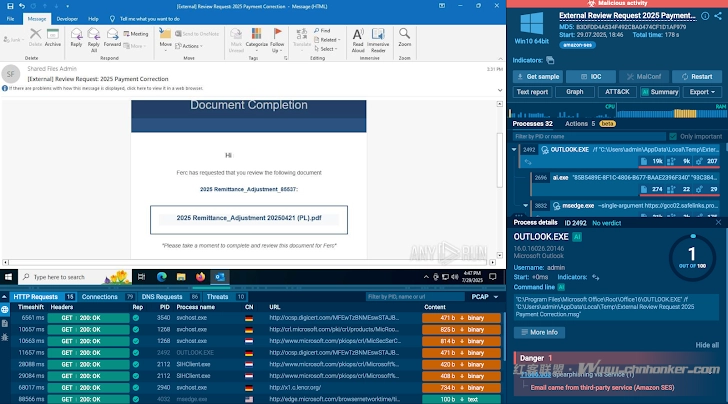

ANY.RUN 最近分析的一个案例展示了 Salty2FA 在实践中的说服力。一名员工收到一封主题为“外部审查请求:2025 年付款更正”的电子邮件,这是一种旨在引发紧迫感并绕过怀疑的诱饵。

在 ANY.RUN 沙盒中打开时,攻击链步步展开:

查看 Salty2FA 攻击的真实案例

在 ANY 中分析了具有 Salty2FA 攻击的恶意电子邮件。运行沙箱

第 1 阶段:电子邮件诱饵

该电子邮件包含伪装成例行商业消息的付款更正请求。

加入全球 15K+ 企业的行列,使用 ANY 缩短调查时间并更快地阻止违规行为。 跑

立即开始

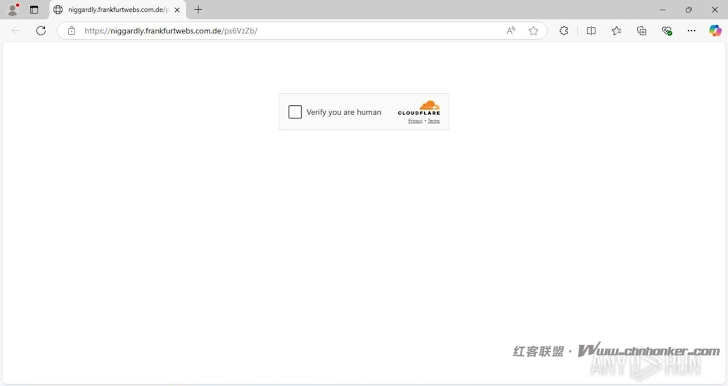

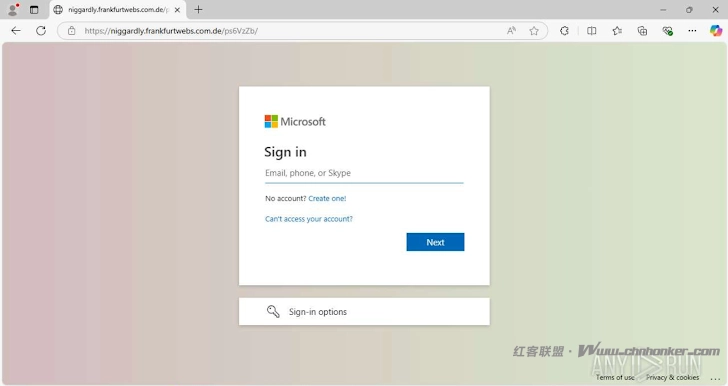

第 2 阶段:重定向和伪造登录

该链接指向一个 Microsoft 品牌的登录页面,该页面包裹在 Cloudflare 检查中以绕过自动过滤器。在沙盒中,ANY.RUN 的自动交互功能自动处理验证,无需手动点击即可公开流程,并缩短了分析师的调查时间。

Cloudflare 验证在 ANY 中自动完成。RUN 沙盒

第 3 阶段:凭据盗窃

在页面上输入的员工详细信息被收集并泄露到攻击者控制的服务器。

| 虚假的 Microsoft 页面,准备从受害者那里窃取凭据 |

第 4 阶段:2FA 旁路

如果帐户启用了多重身份验证,网络钓鱼页面会提示输入代码,并可能拦截推送、短信甚至语音呼叫验证。

通过在沙箱中运行文件,SOC 团队可以实时查看完整的执行链,从第一次点击到凭据盗窃和 2FA 拦截。这种可见性水平至关重要,因为域或哈希等静态指标每天都会发生变化,但行为模式保持一致。沙盒分析可以更快地确认威胁,减少分析师的工作量,并更好地覆盖 Salty2FA 等不断发展的 PhaaS 工具包。

停止 Salty2FA:SOC 下一步应该做什么

Salty2FA 展示了网络钓鱼即服务的发展速度有多快,以及为什么仅靠静态指标无法阻止它。对于 SOC 和安全领导者来说,保护意味着将重点转移到行为和响应速度上:

- 依靠行为检测: 跟踪重复出现的模式,如域结构和页面逻辑,而不是跟踪不断变化的 IOC。

- 引爆沙盒中的可疑电子邮件: 全链可见性实时揭示凭据盗窃和 2FA 拦截尝试。

- 强化 MFA 策略: 优先使用基于应用或硬件的令牌,而不是短信和语音,并使用条件访问来标记有风险的登录。

- 对员工进行财务诱惑培训: 像“付款更正”或“账单”这样的常见钩子总是应该引起怀疑。

- 将沙盒结果集成到堆栈中: 将实时攻击数据输入 SIEM/SOAR 可加快检测速度并减少手动工作量。

通过结合这些措施,企业可以将 Salty2FA 从隐藏的风险转变为已知且可管理的威胁。

通过交互式沙箱提高 SOC 效率

世界各地的企业正在转向像 ANY 这样的交互式沙箱。RUN 以加强对 Salty2FA 等高级网络钓鱼工具包的防御。结果是可衡量的:

- 3× 通过结合交互式分析和自动化来提高 SOC 效率。

- 调查速度提高了 50%,将时间从几小时缩短到几分钟。

- 94% 的用户表示分类速度更快,IOC 和 TTP 更清晰,可自信地做出决策。

- 随着初级分析师获得信心,高级员工可以腾出时间专注于关键任务,第 1 层至 2 层升级减少 30%。

通过在 60 秒内了解 88% 的威胁,企业可以获得所需的速度和清晰度,以便在网络钓鱼导致重大漏洞之前阻止网络钓鱼。

立即试用任何。立即运行:专为需要更快调查、更强大防御和可衡量结果的企业 SOC 而构建。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。