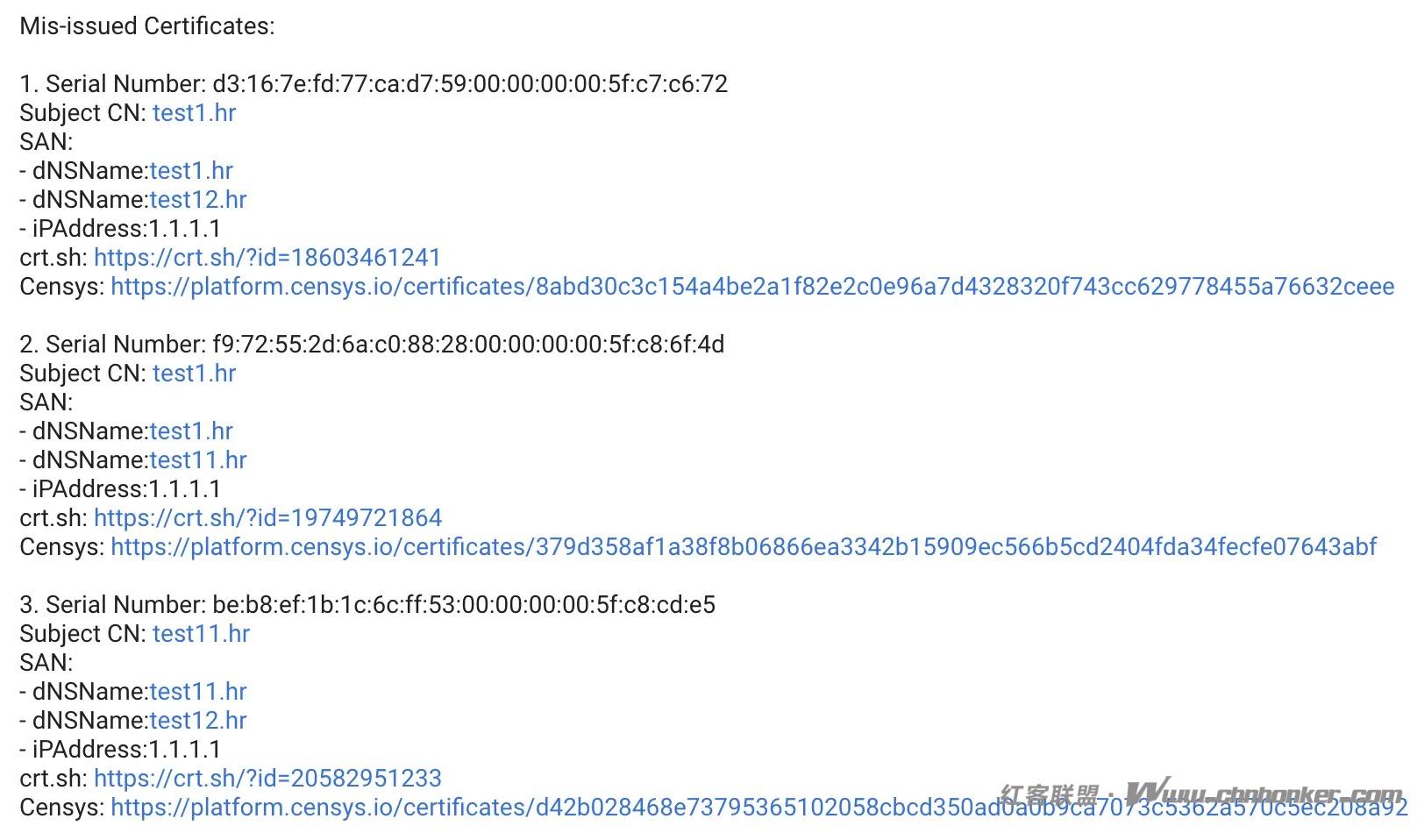

发现 1.1.1.1 和亚太网络信息中心 (APNIC) 的三个不正确颁发的 TLS 证书。

这些证书于 2025 年 5 月颁发,可能允许攻击者拦截和解密加密的 DNS 查找,从而可能暴露用户的浏览习惯。

未经授权的证书的存在于 2025 年 9 月 3 日星期三在一个在线安全论坛上引起了公众的注意,即它们创建四个月后。

它们由 Fina RDC 2020 颁发,这是一个证书颁发机构 (CA),其合法性源自 Fina 根 CA。反过来,此根目录包含在 Microsoft 根证书计划中,这意味着默认情况下,错误颁发的证书受到 Windows 作系统和 Microsoft Edge 浏览器的信任。

错误颁发的 1.1.1.1 TLS 证书

Cloudflare 官员证实,这些证书是在未经他们授权的情况下颁发的。该公司在一份声明中宣布,“在看到证书透明度电子邮件列表中的报告后,我们立即启动了调查,并联系了国际金融局、Microsoft 和国际金融联盟的 TSP 监管机构,他们可以通过撤销对国际金融联盟的信任或错误颁发的证书来缓解这个问题。Cloudflare 还向用户保证其 WARP VPN 服务不受影响。

Microsoft 表示,它已“与证书颁发机构联系以请求立即采取行动”,并正在通过其不允许的列表阻止受影响的证书以保护客户。该公司没有评论为什么不当颁发的证书在四个月内没有被发现。

其他主要浏览器的用户不受影响。报告称,谷歌和 Mozilla 的代表证实,Chrome 和 Firefox 从未信任过 Fina 根证书,而 Apple 的 Safari 可信根权限列表不包括 Fina。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。