目前已发现一起技术复杂的钓鱼攻击活动:威胁行为者通过 Teams 的外部通信功能冒充 IT 服务台人员,利用平台的默认配置绕过传统电子邮件安全防护措施,进而获取未授权的屏幕共享及远程控制权限。

此类攻击借助了 Teams 的外部协作功能 —— 该功能在 Microsoft 365 租户中默认处于启用状态,使得攻击者无需预先完成身份验证,即可主动与企业用户建立联系。

- Teams 的默认设置为 “冒充 IT 服务台” 攻击提供了可乘之机,能够绕过电子邮件安全防护;

- 语音通话不会触发安全警告,攻击者可借此诱导用户开启屏幕共享并获取远程访问权限;

- 需监控 ChatCreated(聊天创建)/MessageSent(消息发送)日志,重点排查来自外部.onmicrosoft.com域名的交互。

这一基础性设计选择形成了前所未有的攻击面 —— 攻击者将社会工程学与平台的合法功能相结合,造成了极具破坏性的影响。

据 Axon 团队报告,网络犯罪分子在微软 Teams 生态系统内开发了多种技术复杂的攻击向量,每种向量均利用了该平台通信功能的不同特性。

主要攻击方式为 “一对一聊天钓鱼”:攻击者要么使用已攻陷的 Teams 账号,要么创建恶意的 Entra ID 租户(此类租户使用.

onmicrosoft.com域名 —— 这是微软为未配置自定义域名的企业账号提供的默认备用域名)。

从技术实施流程来看,威胁行为者首先通过 Teams 的用户搜索功能开展侦察 —— 该功能允许外部用户验证目标邮箱地址,并确认消息送达能力。

攻击成功后,攻击者即可发起直接通信;不过微软已针对此类场景设置安全警告,例如弹出 “外部通信警告” 窗口,或基于算法威胁检测触发 “潜在钓鱼警告消息”。

但攻击者已发现可通过 “语音钓鱼(vishing)” 绕过这些安全措施。

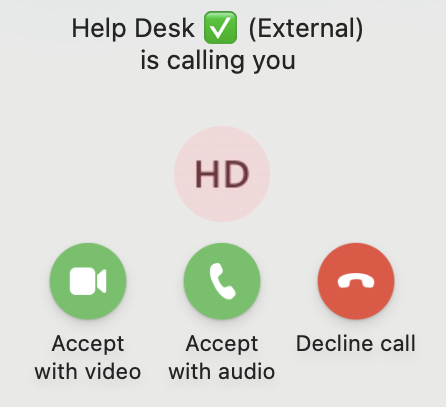

(示意图:假冒 IT 服务台在微软 Teams 内向受害者发起通话)

帮助台(外部)正在呼叫您

HD(备注:Help Desk缩写)

接受(带视频) 接受(仅音频) 拒绝通话

与文本通信不同,来自外部 Teams 用户的语音通话不会弹出任何警告窗口,形成了一条无阻碍的攻击通道。

攻击者通过语音沟通建立信任后,会请求获取屏幕共享权限 —— 获得权限后,他们既能观察受害者的操作,还可能诱导受害者执行恶意操作。

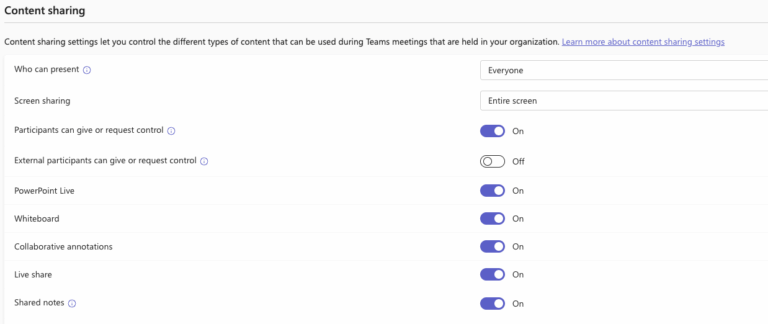

(微软 Teams 中的内容共享配置说明)

内容共享:内容共享设置可用于控制组织内举行的Teams会议中可使用的内容类型。了解更多关于内容共享设置的信息

最值得警惕的是远程控制权限问题。Axon 团队指出,尽管微软已设置安全控制 —— 默认禁用外部参与者的 “授予控制权限” 和 “请求控制权限” 选项,但修改过这些设置的企业仍面临极高风险。

攻击者可能通过 Teams 集成的远程控制功能,获得对受害者工作站的完全远程访问权限,无需再使用 QuickAssist(快速协助)或 AnyDesk 等传统远程监控管理(RMM)工具。

安全团队可通过 Microsoft 365 审计日志中的特定条目(作为数字取证依据)识别此类攻击。

主要入侵指标包括:

- ChatCreated 事件:记录攻击者与受害者之间新建的 “一对一(OneOnOne)” 聊天,包含关键元数据(如聊天线程 ID、发送者显示名、双方邮箱地址及组织 ID);

- MessageSent 日志:与 ChatCreated 条目互补,可提供发送者 IP 地址及嵌入的 URL 信息(但消息内容本身不会被记录);

- 其他取证指标:受害者点击外部发送者弹窗中 “接受” 按钮时触发的 UserAccepted 事件,以及微软品牌冒充检测算法触发的 TeamsImpersonationDetected 事件。

开展高级威胁狩猎时,需监控 M365 审计日志中的特定模式,例如包含 “participant_info:has_foreign_tenant_users = true(参与者包含外部租户用户)” 和 “communication_type = ‘OneOnOne’(通信类型为一对一)” 参数的 ChatCreated 操作。

随着威胁行为者不断改进攻击技术,企业必须采取以下措施应对这一持续演变的威胁:对 Teams 审计日志进行全面监控、开展针对 “IT 服务台冒充” 战术的用户安全教育、制定严格的外部通信策略。

(注:“Microsoft Teams” 为微软推出的企业协作平台,中文通用译法为 “微软 Teams”,通常保留英文原名;“Entra ID” 前身为 “Azure Active Directory”,是微软的云身份与访问管理服务,中文标准译法为 “Entra 身份标识”;“vishing” 为 “voice phishing” 的缩写,中文译为 “语音钓鱼”,指通过语音通话实施的钓鱼攻击;“RMM” 为 “Remote Monitoring and Management” 缩写,中文译为 “远程监控管理”。)

版权声明·<<<---红客联盟--->>>·免责声明

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。

联系我们:admin@chnhonker.com