在 Trustwave 公司 “蜘蛛实验室”(SpiderLabs)团队近期开展的 “高级持续威胁狩猎”(Advanced Continual Threat Hunt,ACTH)行动中,发现一起技术复杂的攻击活动:威胁行为者将合法的远程监控管理工具 ScreenConnect 武器化,通过具有欺骗性的多阶段感染链部署 Xworm 远程访问木马(Remote Access Trojan,RAT)。

攻击者借助伪造的人工智能(AI)主题内容,并篡改数字签名,成功绕过终端检测与响应(Endpoint Detection and Response,EDR)系统的警报;最终,依靠人工主导的威胁狩猎行动,才揭露了这些隐藏的恶意载荷。

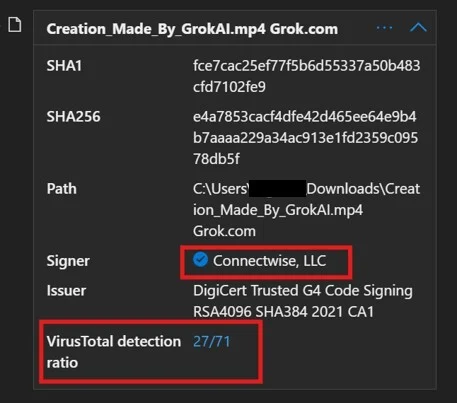

该攻击行动始于伪装成 AI 视频文件的社会工程学诱饵。受害者被诱导访问伪造的 AI 网站 “gptgrok [.] ai”,该网站会将用户重定向至 “anhemvn6 [.] com”。

在这个重定向后的网站上,用户会下载一个名为 “Creation_Made_By_GrokAI.mp4

Grok.com” 的文件 —— 而该文件实际是 “ScreenConnect.ClientSetup.msi” 安装程序。其他类似文件名还包括 “Creation_Made_By_GoogleAI.mp4

Google.com” 和 “Creation_Made_By_SoraAI.mp4

OpenAI.com”,这表明攻击者发起了大规模攻击活动,利用 AI 热门词汇增强欺骗性。

有趣的是,收集到的样本显示,威胁行为者篡改了微软 Authenticode 代码签名证书,在合法 ScreenConnect 二进制文件的数字签名中嵌入恶意配置。

| 信息类别 |

详情 |

| 文件名 |

Creation_Made_By_GrokAI.mp4 Grok.com |

| SHA1 哈希值 |

fce7cac25ef77f5b6d55337a50b483cfd7102fe9 |

| SHA256 哈希值 |

e4a7853cacf4dfe42d465ee64e9b4b7aaaa229a34ac913e1fd2359c09578db5f |

| 文件路径 |

C:\Users\Downloads\Creation_Made_By_GrokAI.mp4 Grok.com |

| 签名方 |

Connectwise, LLC(ScreenConnect 母公司) |

| 证书颁发方 |

DigiCert Trusted G4 Code Signing RSA4096 SHA384 2021 CA1 |

| VirusTotal 检测结果 |

71 家安全厂商中 27 家标记为恶意(检测率 27/71) |

(注:经篡改的 ScreenConnect 安装程序仍带有有效的数字签名)

该安装程序执行后,会在用户的 Temp(临时)目录中释放并启动 ScreenConnect 客户端。该客户端预先配置为隐藏运行,通过中继服务器与攻击者控制的 ScreenConnect 服务器静默建立连接 —— 其连接参数嵌入在 Authenticode 签名中,既避免被篡改,又能维持数字签名的有效性。

此外,该客户端还禁用了图标、通知等视觉提示,确保远程会话对终端用户完全不可见。

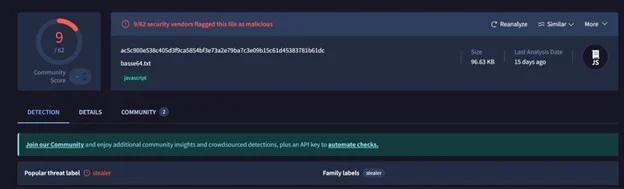

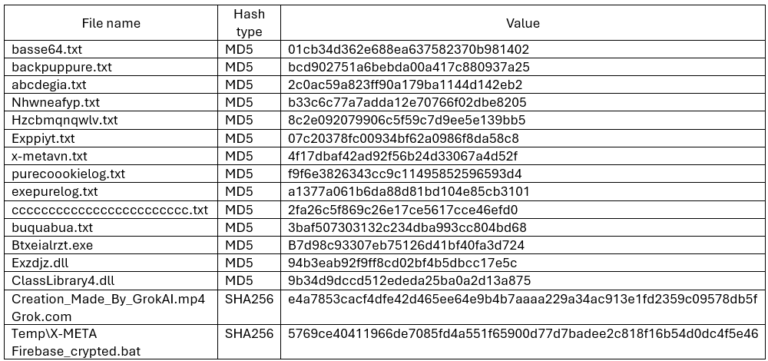

在远程访问会话期间,攻击者部署了一个批处理脚本 “X-META Firebase_crypted.bat”,该脚本触发 mshta.exe(Windows 脚本宿主程序)启动另一个隐藏的批处理文件。随后,该隐藏批处理文件从 “anhemvn4 [.] com” 下载并解压 “5btc.zip” 文件,释放出被重命名为 pw.exe 的 Python 解释器,以及经过编码的 “basse64.txt” 恶意载荷。

威胁行为者并未将恶意代码保存到磁盘,而是采用 “进程镂空”(process hollowing)技术 —— 借助 msedge.exe(微软 Edge 浏览器进程)和 chrome.exe(谷歌 Chrome 浏览器进程),将直接从公开 GitHub 仓库获取的 Base64 编码 Python 命令注入这些进程。这种 “无文件执行” 技术规避了静态检测,使 Xworm RAT 组件得以隐秘交付。

(注:VirusTotal 平台显示,“basse64.txt” 文件已被 92 家安全厂商标记为恶意软件,且被识别为已知窃取类恶意程序(stealer);文件大小 96.63KB,最后分析时间为 15 天前,检测得分显示存在高风险)

攻击者通过在注册表 “HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run” 路径下创建名为 “Windows Security” 的 “运行项”(Run key),实现恶意程序的持久化 —— 该 “运行项” 指向 “C:\xmetavip” 目录下的 “backup.bat” 脚本。

用户每次登录系统时,该脚本都会重新启动 pw.exe,并加载新的 Base64 编码命令,从外部获取 “buquabua.txt” 等额外恶意载荷,以维持对目标系统的长期控制。

此次攻击活动还包含 “凭证窃取” 和 “目标探测” 阶段:通过 WMI(Windows 管理规范)查询收集操作系统和杀毒软件信息;同时,Xworm RAT 会尝试从 Chrome、Edge、Firefox 浏览器的用户配置文件中窃取存储的登录数据。

蜘蛛实验室分析师指出,托管这些经过混淆处理的 Python 脚本的 GitHub 仓库包含 11 个文件 —— 分为 “持久化植入程序” 和 “复杂 RAT 加载器” 两类,且这些文件均在攻击发起前一周内创建。

最终的恶意载荷脚本 “Exppiyt.txt” 中,嵌入了一个命令与控制(C2)服务器 IP 地址(5 [.] 181 [.] 165 [.] 102:7705)—— 在分析时,该 IP 尚未被 VirusTotal 标记为恶意地址。

这起事件凸显了一个日益显著的趋势:攻击者正通过 “盗用可信工具” 和 “借用 AI 品牌” 来绕过自动化防御系统。现代 EDR 系统和基于签名的检测方案难以识别此类威胁,这也凸显了 “主动式人工威胁狩猎” 的关键作用。

蜘蛛实验室的调查表明,只有通过细致的人工时间线分析和行为狩猎,才能发现这类隐蔽的攻击活动。

随着攻击者不断改进技术手段 —— 利用代码签名篡改、无文件执行、合法管理平台等方式实施攻击,企业必须投入资源培养专业的威胁狩猎人员,让他们能从攻击者的视角思考防御策略。

蜘蛛实验室的研究结果进一步证实:将自动化检测与专家分析相结合,才能在隐藏威胁造成损害前将其揭露,这是企业应对高级威胁的战略优势所在。

版权声明·<<<---红客联盟--->>>·免责声明

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。

联系我们:admin@chnhonker.com