网络犯罪分子正越来越多地将微软 Teams(Microsoft Teams)武器化,利用该平台在企业通信中的可信地位部署恶意软件,并夺取受害者系统的控制权。

在一系列技术复杂的攻击活动中,威胁行为者通过在微软 Teams 聊天中冒充 IT 支持人员,诱骗员工授予远程访问权限 —— 这标志着攻击手段从传统的基于电子邮件的钓鱼攻击,向更危险的方向演变。

社会工程学对黑客而言仍是极具成效的战术,而随着企业将微软 Teams 等平台整合到核心业务运营中,攻击者也随之将目标转向这些平台。员工对内部消息工具的固有信任,使其成为欺骗行为的 “温床”。

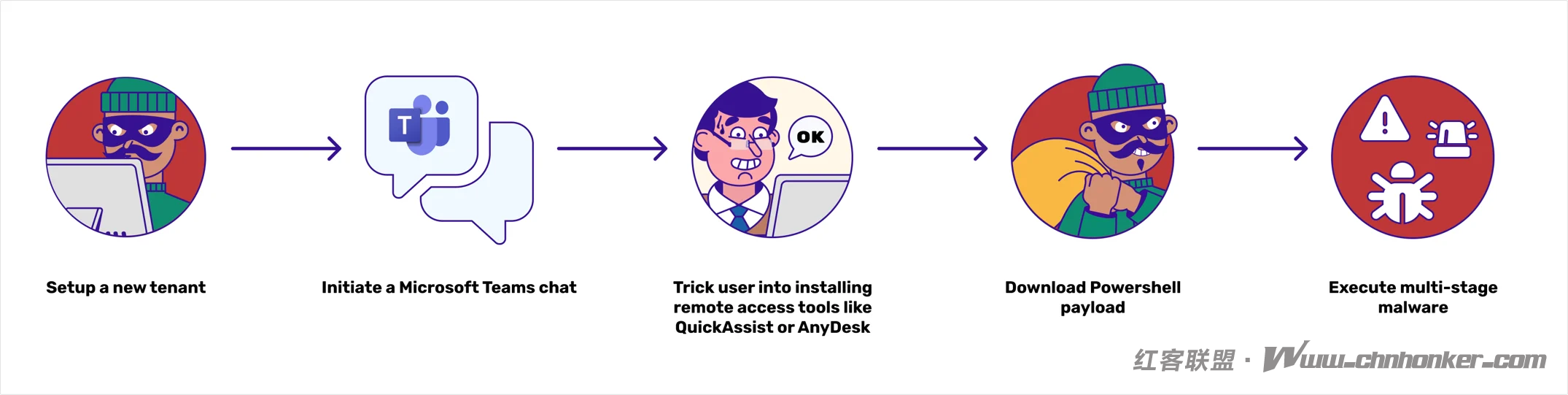

Permiso 网络安全公司的研究人员分析发现,近期的攻击活动呈现 “多阶段” 特征:从一条简单的消息开始,最终部署具备强大功能的多功能恶意软件。

攻击链通常始于一个新创建或已被攻陷的微软 Teams 账号发送的直接消息或呼叫。这些账号经过伪装以显得合法,使用 “IT SUPPORT ✅”(IT 支持✅)或 “Help Desk Specialist”(服务台专员)等显示名来冒充可信人员。

(微软 Teams 攻击链示意图)

攻击者常使用对勾表情符号(✅)模拟 “已验证” 状态,并利用微软的onmicrosoft.com域名结构,营造 “隶属于目标企业” 的假象。

攻击者会冒充 IT 人员,以 “系统维护” 等常规问题为由与目标员工建立信任关系。

一旦获取信任,他们便以 “提供技术协助” 为幌子,说服员工安装 QuickAssist(快速协助)或 AnyDesk 等远程访问软件。这一关键步骤使攻击者能直接进入用户设备,进而渗透企业网络。

尽管自 2024 年年中起,BlackBasta 等勒索软件团伙就已采用类似 “滥用远程访问工具” 的手法,但近期的攻击活动更为直接,往往不再像过去那样先发起大规模电子邮件预热。

恶意载荷也呈现多样化趋势,近期事件中已出现 “DarkGate” 和 “Matanbuchus” 等恶意软件加载器。

获取远程访问权限后,攻击者会执行一条 PowerShell 命令,下载主要恶意载荷。Permiso 公司表示,该脚本绝非简单程序,具备凭证窃取、建立长期持久化控制、远程代码执行等多种功能。

为规避检测并增加清除难度,该恶意软件可将自身进程标记为 “关键进程”—— 若强行终止该进程,将导致系统崩溃。

此外,它还会弹出仿冒的 Windows 凭证输入窗口,诱骗用户输入密码,随后将密码窃取并发送至攻击者控制的服务器。

对载荷代码的分析显示,其中包含硬编码的加密密钥 —— 这一特征将该攻击活动与已知的 “以财务为动机” 的威胁组织 “Water Gamayun”(又称 “EncryptHub”)关联起来。

该组织历来擅长将复杂的社会工程学手段与定制化恶意软件结合,其攻击目标主要是英语母语的 IT 专业人员与开发人员。

企业必须加强员工培训,使其对 “未经请求的联系” 保持警惕 —— 即便这类联系来自可信的内部平台。所有 “索要凭证” 或 “要求安装远程访问软件” 的请求,都应通过 “已知且独立的沟通渠道” 进行交叉验证。

随着威胁行为者不断创新攻击手段,“纵深防御策略” 已成为必要防护措施 —— 即将技术管控与完善的用户教育相结合,才能有效防范 “将协作工具转化为入侵通道” 的各类攻击。

(注:“Microsoft Teams” 为微软推出的企业协作平台,中文通用译法为 “微软 Teams”,通常保留英文原名;“PowerShell” 是 Windows 系统内置的命令行与脚本语言,行业内通用英文名称;“IoC” 为 “Indicator of Compromise” 的缩写,中文标准译法为 “入侵指标”,指用于识别网络攻击痕迹的特征信息;“Mutex(互斥体)” 是操作系统中用于控制进程同步的机制,恶意软件常通过创建独特互斥体避免多实例运行或标记感染状态。)

版权声明·<<<---红客联盟--->>>·免责声明

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。

联系我们:admin@chnhonker.com