Microsoft 威胁情报发布了一份详细报告,揭露了勒索软件攻击的重大演变,该攻击由出于经济动机的威胁行为者 Storm-0501 首创。

该组织已从传统的本地勒索软件转向更具破坏性的云原生策略,涉及数据泄露和销毁,从根本上改变了在混合云环境中运营的企业勒索软件威胁的性质。

与加密本地服务器上的文件并要求为解密密钥付费的传统攻击不同,Storm-0501 的新方法更具破坏性。

该组织利用云原生功能首先泄露大量敏感数据,然后系统地销毁受害者云环境中的原始数据和任何备份,然后索要赎金。

这种“窃取和破坏”策略消除了从本地备份中恢复的可能性,并给受害者组织带来了巨大的压力。

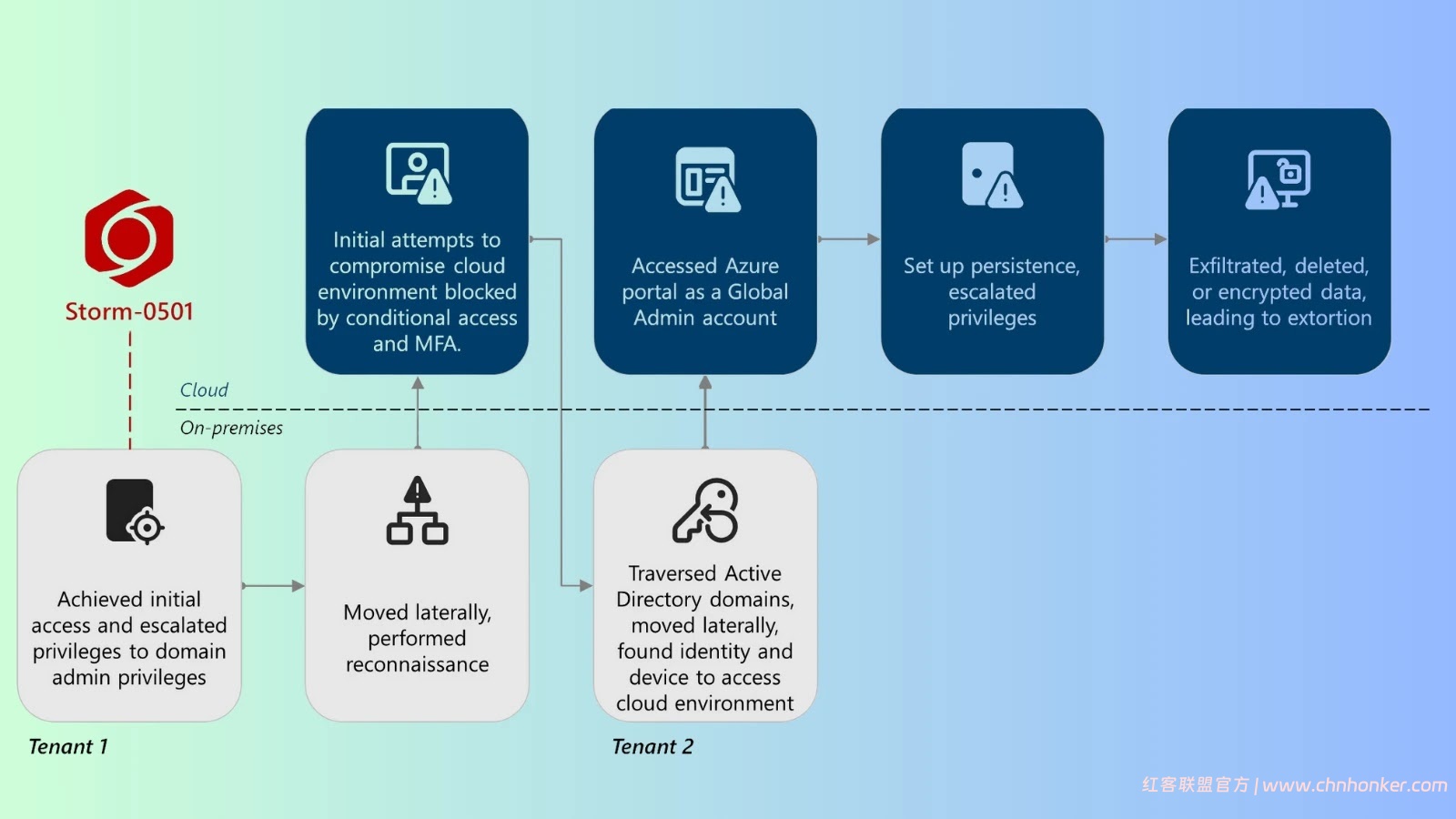

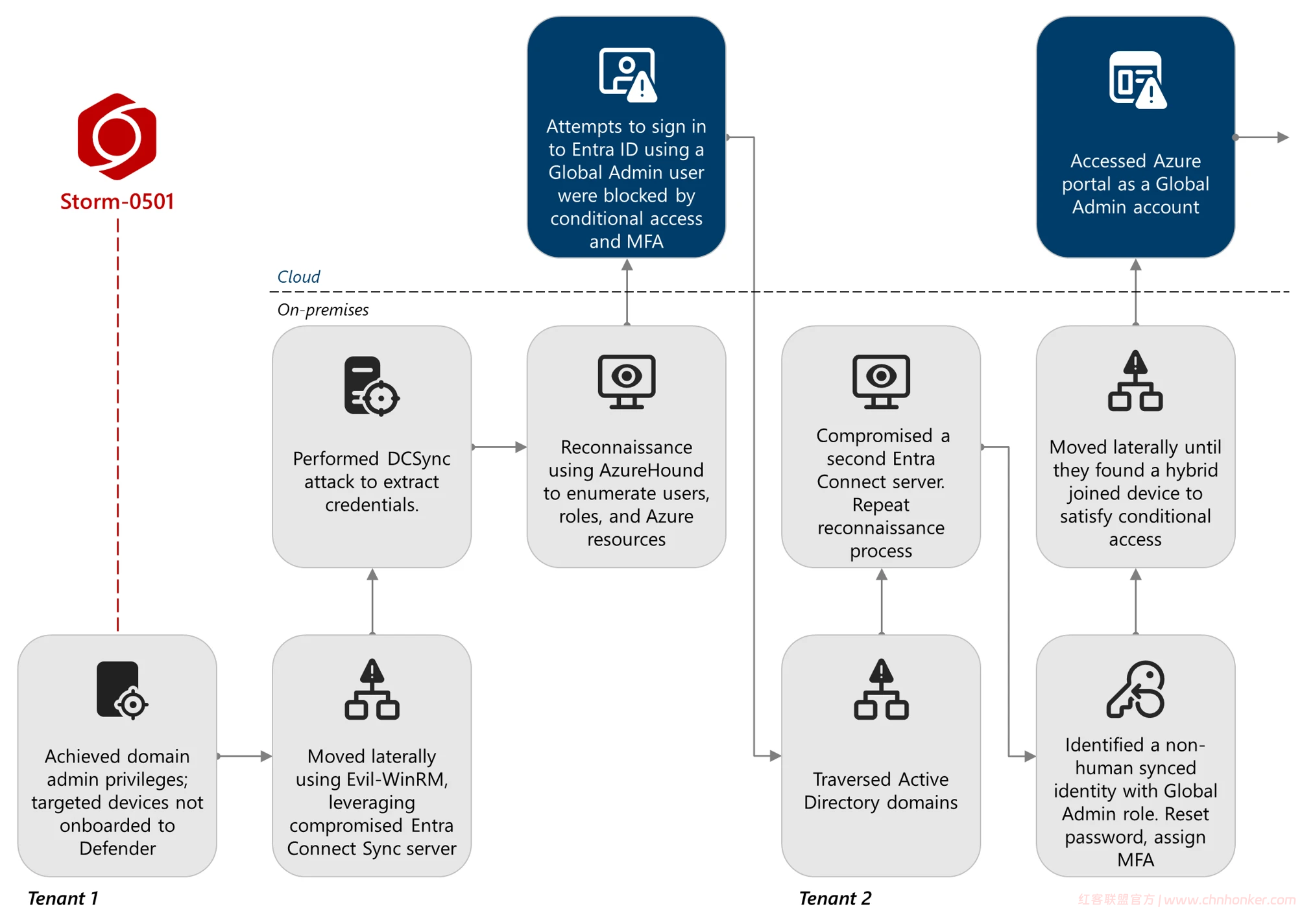

正如 Microsoft 所详述的那样,攻击链是本地渗透和云渗透的复杂混合。它通常始于公司本地 Active Directory 的泄露。

攻击者从这个立足点转向云,目标是 Microsoft Entra ID(以前称为 Azure AD)。他们的主要目标是找到一个缺乏强大安全性(尤其是多重身份验证 (MFA))的高权限帐户,例如全局管理员。

在 Microsoft 最近分析的一项活动中,Storm-0501 识别了一个没有注册 MFA 方法的同步非人类全局管理员帐户。

攻击者在本地重置帐户的密码,然后同步到云端。通过接管此帐户,他们能够注册自己的 MFA 设备,绕过现有的安全策略并获得对云域的完全控制。

通过顶级管理访问权限,攻击者可以在 Azure 中提升其权限,成为组织所有云订阅的“所有者”。

然后,他们启动发现阶段以绘制关键资产,包括数据存储和备份。发现后,他们使用 AzCopy 等云工具泄露数据。

最后的冲击阶段是迅速而灾难性的。Storm-0501 启动批量删除 Azure 资源,包括存储帐户、虚拟机快照和恢复保管库。

对于受资源锁或不变性策略保护的数据,攻击者首先尝试禁用这些保护。如果不成功,他们就会使用他们控制的密钥加密剩余数据,然后删除该密钥,从而使信息永久无法访问。然后,勒索要求通常使用已泄露的帐户通过 Microsoft Teams 传递。

为了应对这些威胁,Microsoft 敦促组织采用多层防御策略。主要建议包括对所有用户实施防网络钓鱼 MFA、实践最小权限原则以及确保特权帐户是云原生且安全的。

Microsoft 还强调了使用内置云安全功能(如 Microsoft Defender for Cloud)、将资源锁应用于关键资产以及在存储和密钥保管库上启用不可变性和软删除策略以防止不可逆转的数据丢失的重要性。

Storm-0501 此前因攻击美国学区和医疗保健行业而闻名,现在继续展示其在驾驭复杂混合环境方面的熟练程度,凸显了企业迫切需要调整其安全态势以适应云时代。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。